09.08.2022 - Die Anzahl, der beim NCSC eingegangenen Meldungen, bleibt konstant. Aufgefallen sind Meldungen zu zwei neuen Phishing-Vorgehen. Bei der ersten Phishing-Variante führt ein Link angeblich auf einen personalisierten Online-Share, auf dem das Passwort für das eigene Webmail eingegeben werden soll. Beim zweiten neuen Vorgehen wird eine Fake-Rechnung mit einem QR-Code im Namen von Sunrise per E-Mail versendet.

Webmail-Phishing über Online-Share

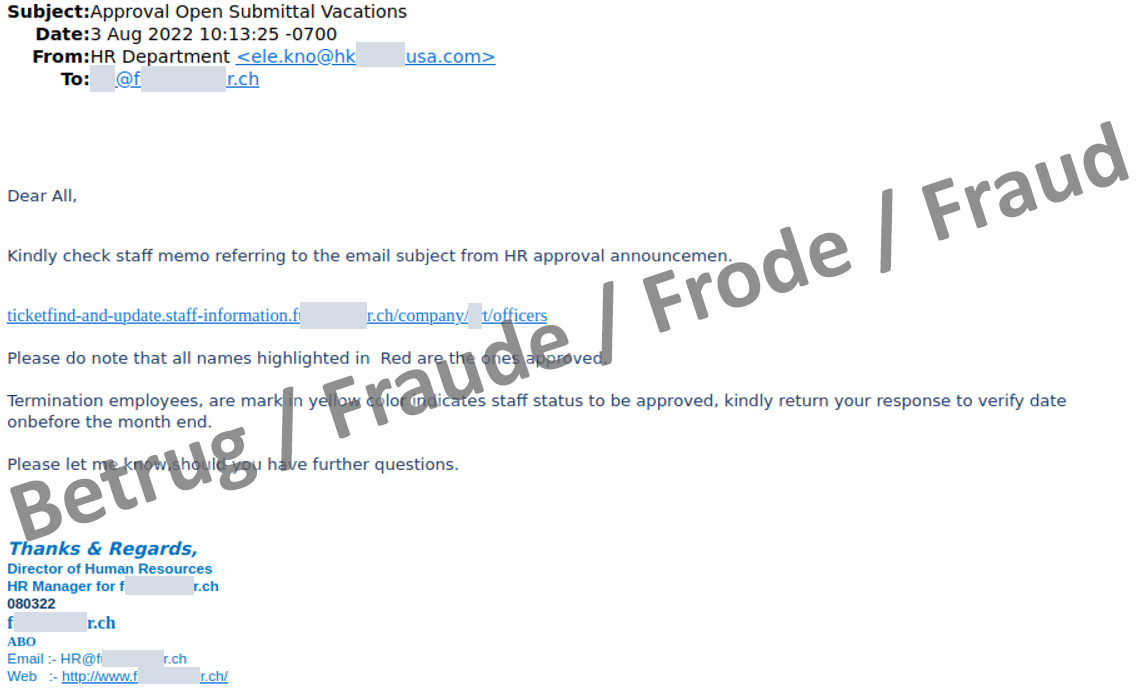

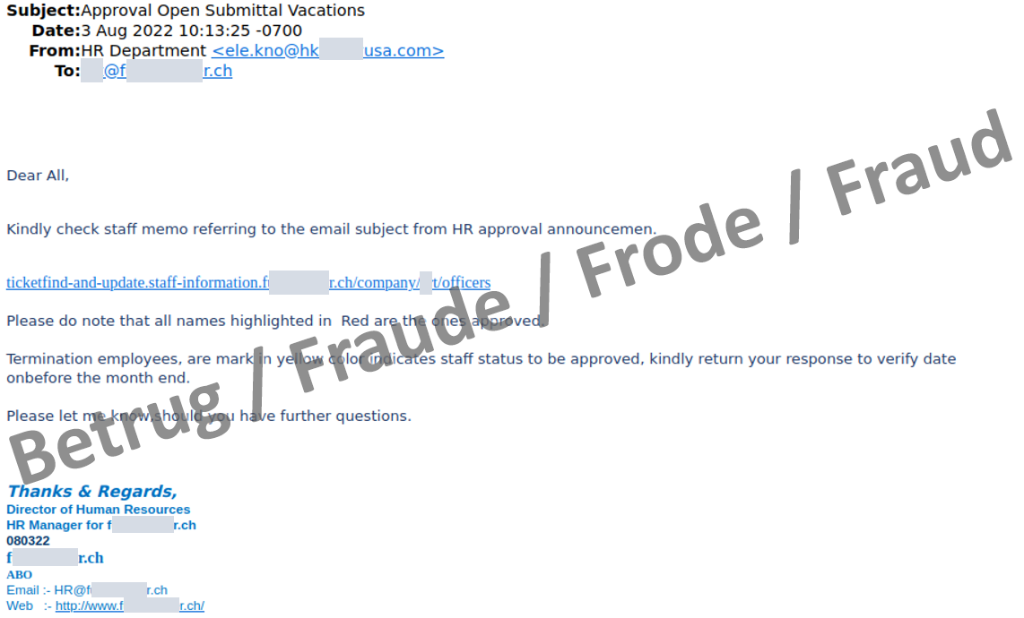

Ein Ziel der Angreifer ist es, mit Hilfe von Phishing-E-Mails an Login-Daten ihrer Opfer zu gelangen. So auch in den aktuell dem NCSC gemeldeten Fällen. Von Interesse sind dabei die Login-Daten für Webmail-Zugänge von Firmen. Um an diese Daten zu gelangen, versenden die Phisher eine E-Mail mit einem Link auf ein Dokument, welches freigegeben werden soll – in dem aufgeführten Fall ist es die Ferienplanung. Header und Footer geben sich als Personalabteilung der angegriffenen Firma aus.

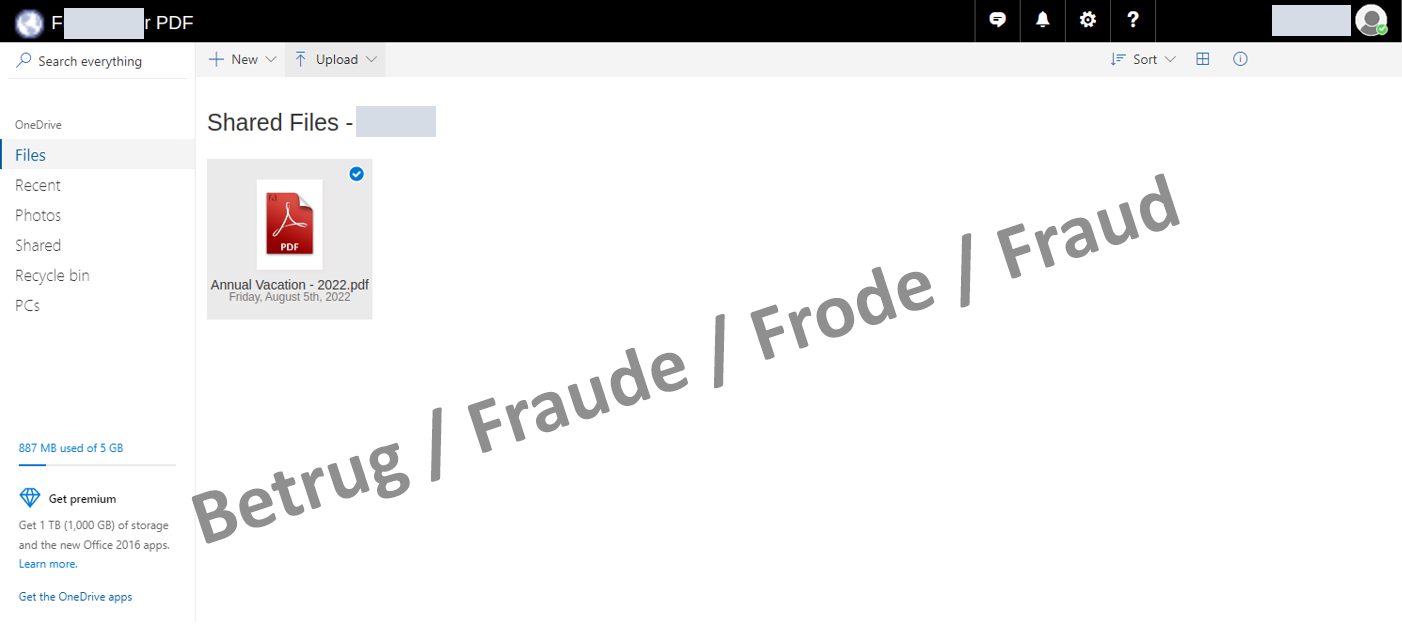

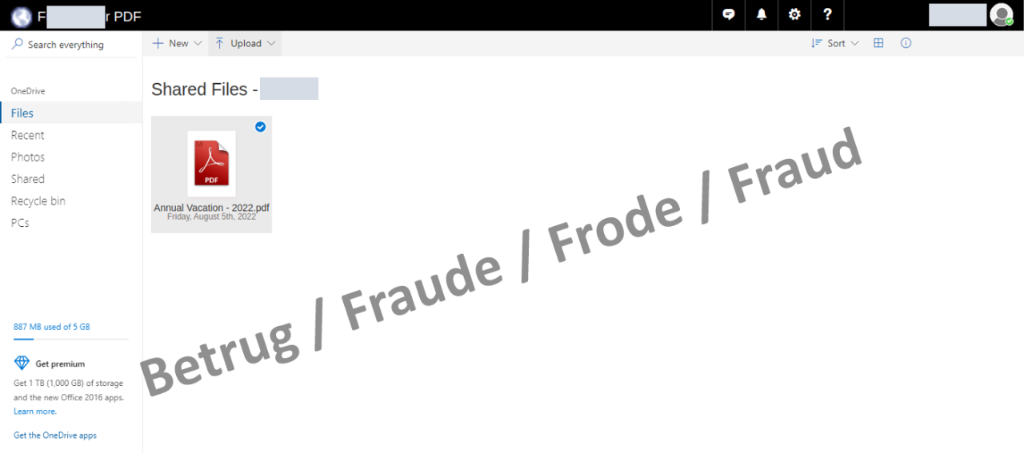

Der in der E-Mail enthaltende Link führt nicht auf ein Dokument, sondern auf eine Phishing-Seite, welche sich als Online-Share ausgibt. Um der Seite einen vertrauenswürdigen Anstrich zu verleihen, versucht die Anwendung im Hintergrund automatisch, das Firmenlogo der im Visier stehenden Firma zu holen und einzublenden (welches üblicherweise auf der jeweiligen Firmenwebseite als favicon.ico gespeichert ist). Die Seite selbst ist sehr einfach aufgebaut: Sichtbar ist lediglich ein Hintergrundbild und der Link auf das angeblich zu bewilligende PDF-Dokument.

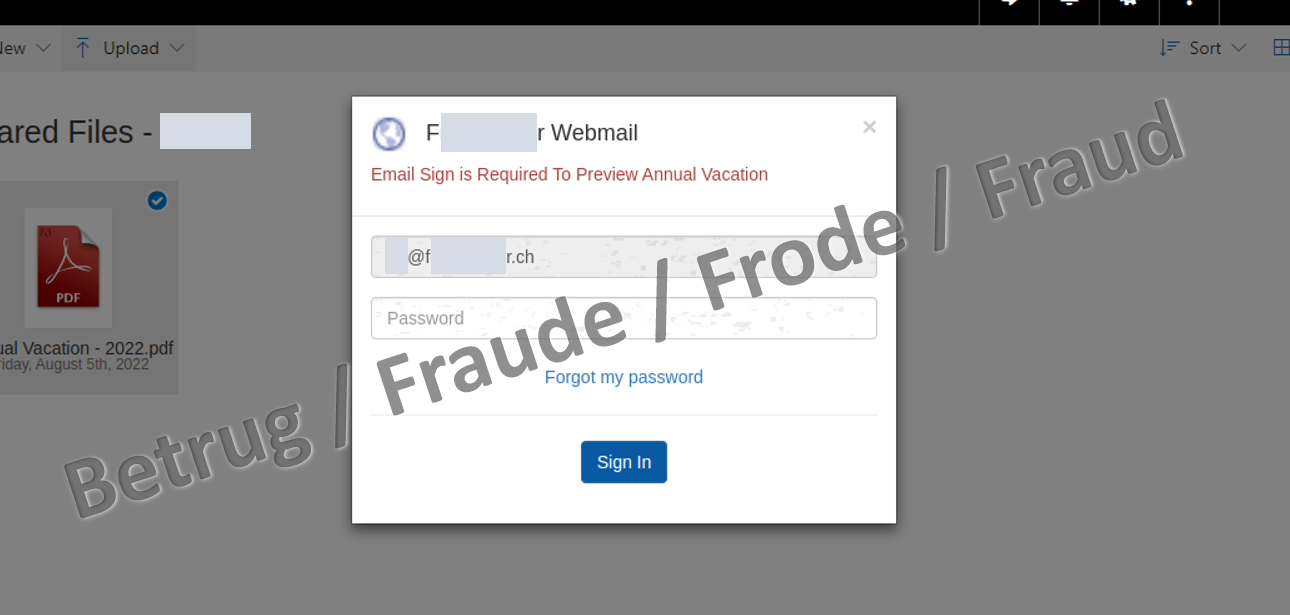

Beim Versuch das PDF zu öffnen, findet der tatsächliche Phishing-Versuch statt: Es poppt ein Fenster auf, bei dem die E-Mail-Adresse der angegriffenen Person bereits eingeblendet wird und die Aufforderung zur Passworteingabe.

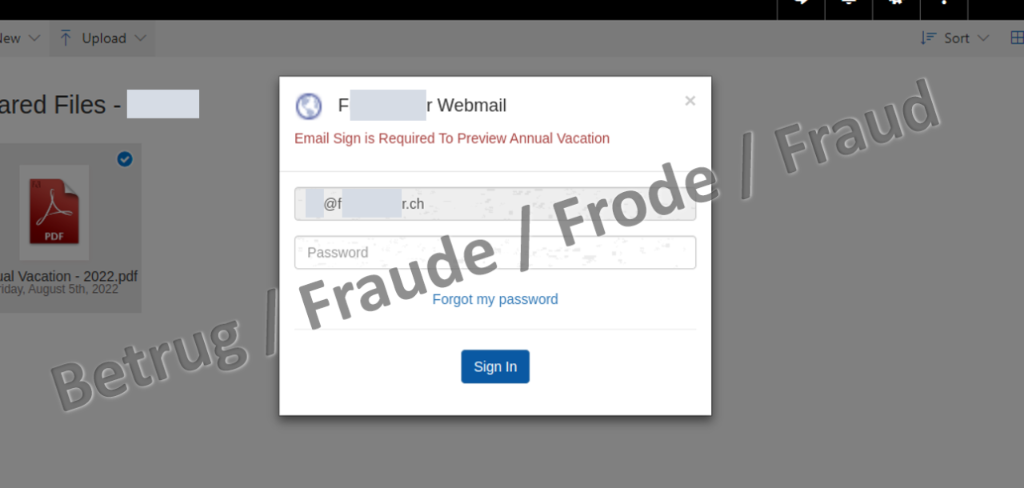

Bei der genaueren Untersuchung der Seite zeigte sich, dass das Ganze als Fehlermeldung übermittelt wird: Die Seite selbst gibt sich als «status code 404 – site not found»-Meldung aus. Es darf vermutet werden, dass damit Programme, welche Phishing automatisch erkennen und die Seiten zur Sperrung melden, getäuscht werden sollen.

- Klicken Sie auf keine Links in E-Mails, deren Herkunft Sie nicht zweifelsfrei identifizieren können;

- Geben Sie keine Login-Daten aufgrund eines Links in einer E-Mail ein;

- Melden Sie dem NCSC solche Angriffsversuche über das Meldeformular.

Meldeformular NCSC

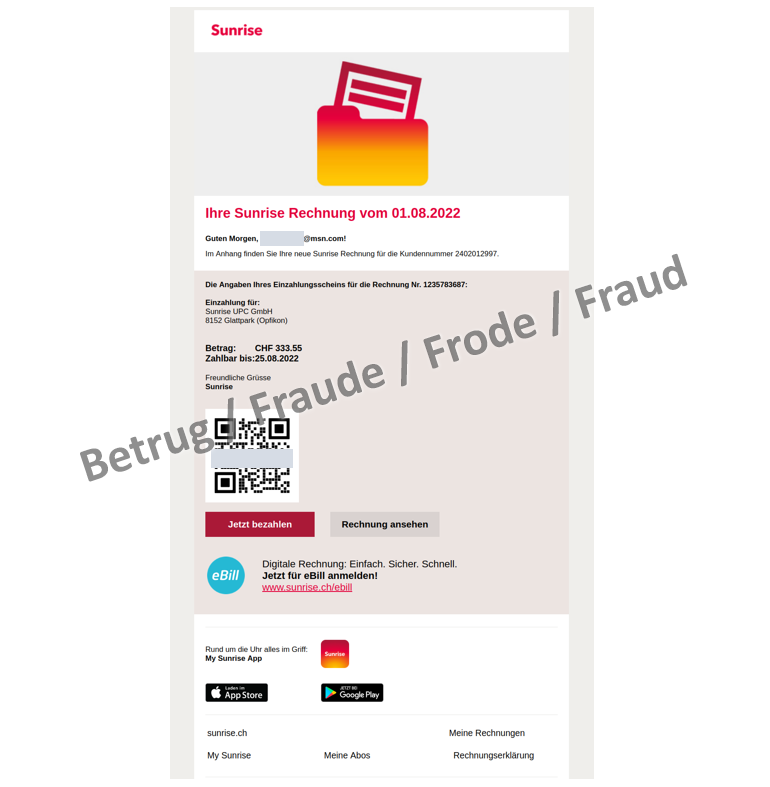

Rechnung von Sunrise mit QR-Code entpuppt sich als Phishing-Versuch

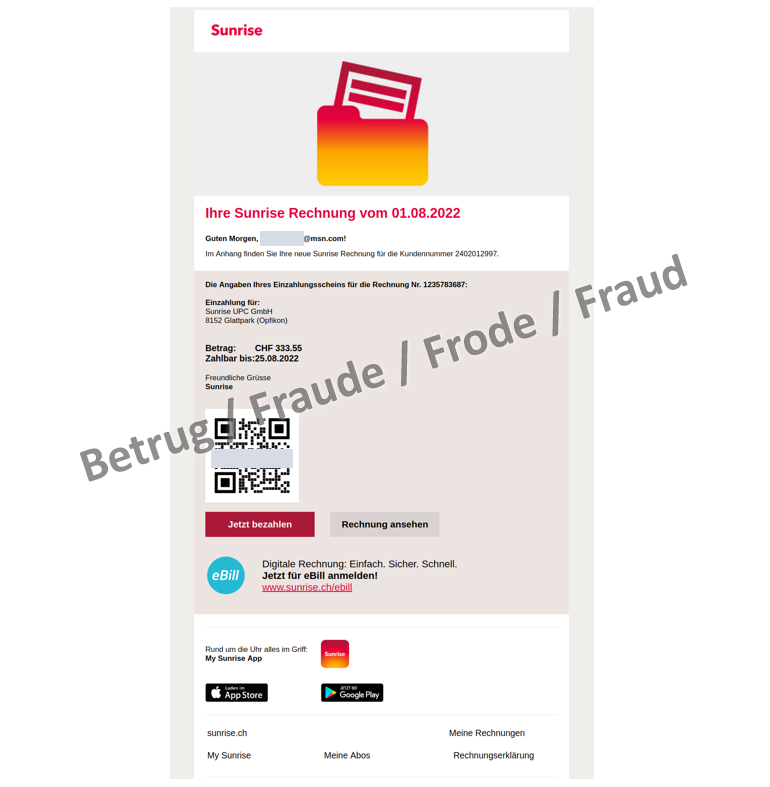

Mit der breiten Anwendung von QR-Codes zur Bezahlung von Rechnungen und Transaktionen direkt ab dem mobilen Telefon, eröffnen sich auch für die Angreifer neue Möglichkeiten. Dies zeigen die aktuell dem NCSC gemeldeten Phishing-Versuche: Die Phishing-E-Mail ist in diesem Fall anspruchsvoll gestaltet und auf den ersten Blick nicht als Phishing zu erkennen – die Angreifer verwenden jedoch noch das alte Sunrise-Logo und sprechen das Opfer mit der E-Mail-Adresse statt mit dem Namen an. Die üblichen «Jetzt bezahlen» und «Rechnung ansehen» sind als Klick-Button eingefügt.

Zusätzlich ist ein QR-Code abgebildet, welcher über einen Link-Shortener «qrco.de/xxx» auf die Phishing-Seite weiterführt. Die Webseite «qrco.de» bietet die individuelle Erstellung von QR-Codes an. Daher müssen die Phisher für jeden neuen Link von Hand einen neuen Code erstellen, was für die grosse Menge an Phishing-Seiten recht aufwändig ist. Interessant ist auch, dass sich der Link hinter dem QR-Code vom Link hinter dem «Jetzt bezahlen»-Button unterscheidet (beide führen aber auf dieselbe Phishing-Seite). Es könnte daher sein, dass die Phisher den Erfolg von QR-Codes noch am Testen und Auswerten sind.

- Verwenden Sie zum Scannen von QR-Codes eine zuverlässige und als sicher anerkannte Anwendung (Apps);

- Nach dem Scannen und vor dem Ausführen wird bei den meisten Scannern eingeblendet, was für eine Aktion ausgeführt wird, respektive auf welche Seite verlinkt wird. Überprüfen Sie diese Angaben;

- Geben Sie niemals Anmeldeinformationen auf einer Website ein, auf die Sie über einen QR-Code zugegriffen haben;

- Hier finden Sie mehr Hintergrundinformationen zum Thema QR-Code:

QR-Codes – Anwendungen und Risiken

Aktuelle Zahlen und Statistiken

Die Anzahl Meldungen der letzten Woche nach Kategorien sind publiziert unter:

Letzte Änderung 09.08.2022