29.11.2022 - In der vergangenen Woche gingen mit 647 Meldungen beim NCSC weniger Meldungen ein, als in der Vorwoche. Ein Microsoft Office 365-Phishing erregte dabei besonderes Interesse. Bei dem gezielten Versuch, wählten die Phisher nicht nur eine Internetadresse, die der Adresse der Firma sehr ähnlich sah, sondern versuchten mit einem Trick, neben dem Passwort auch noch an andere wertvolle Informationen zu gelangen.

Microsoft Office 365-Phishing mit Zusatzfunktion

Das Abfangen von Office 365 Login-Daten erfreut sich bei Betrügern nach wie vor grosser Beliebtheit. Denn mit solchen Zugangsdaten ist nicht nur der Zugriff auf in der Microsoft-Cloud gespeicherte Daten, sondern auch auf das E-Mail-Konto möglich. Der Zugriff auf einen E-Mail-Account ist für die Betrüger wertvoll, da dadurch die Möglichkeit besteht, bei anderen Anbietern die Login-Daten zurücksetzen zu lassen, beispielsweise bei einem Online-Shop. Daher verwundert es nicht, dass die Angreifer die Methoden zum Phishen von Office 365-Zugängen verfeinern, wie der folgende Fall zeigt.

Ein Unternehmen meldete dem NCSC eine Phishing-E-Mail, welche als Phishing-Link den Namen des Unternehmens (im folgenden fiktiven Beispiel die Firma ACME) mit der Erweiterung «-ch» und in der Top Level Domäne «.click» verwendet. Eine solche Domain sieht relativ unverdächtig aus, da sehr nahe am Original: www.acme-ch.click. Auf der gefälschten Webseite wird ein Office 365-Login angezeigt.

Bei bisher bekannten Office 365-Phishing-Varianten erscheint nach der Eingabe der Login-Daten auf der gefälschten Webseite das Login-Fenster erneut, was dazu führt, dass die meisten Personen den Phishing-Versuch als solchen erkennen. Nicht so, beim neu gemeldeten Vorgehen:

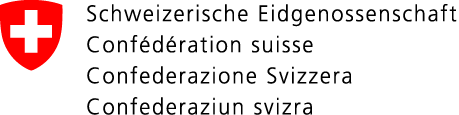

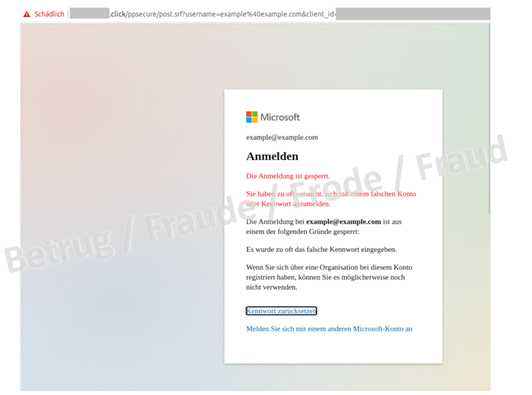

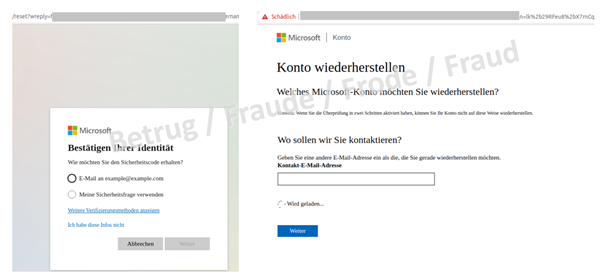

Nach Eingabe der Daten wird die Sperrung des Kontos gemeldet und die «bephishte» Person wird aufgefordert, das Kennwort zurückzusetzen.

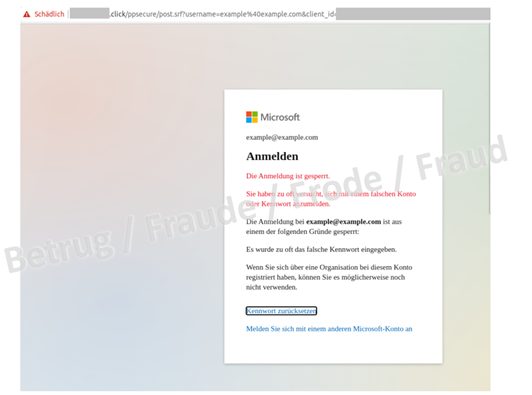

Um das Kennwort zurücksetzen zu können, erscheinen zwei Auswahlmöglichkeiten. Die erste Möglichkeit gibt vor, dass mittels dem Link «Kennwort zurücksetzen» das Kennwort zurückgesetzt werden könne, indem man zwecks Kontaktaufnahme eine andere E-Mail-Adresse eingeben soll. Da es sich um eine gefälschte Webseite handelt, wird selbstverständlich keine E-Mail an die «bephishte» Person gesendet, damit diese das Passwort zurücksetzen kann. Im Gegenteil, die Phisher erhalten so Kenntnis von weiteren E-Mail-Konten der angegriffenen Person.

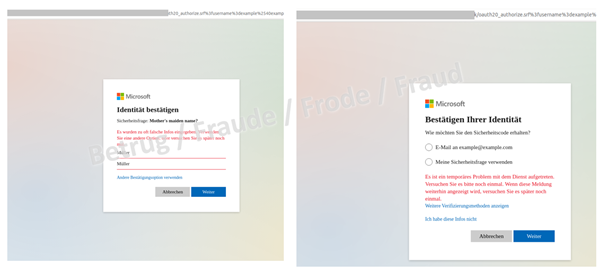

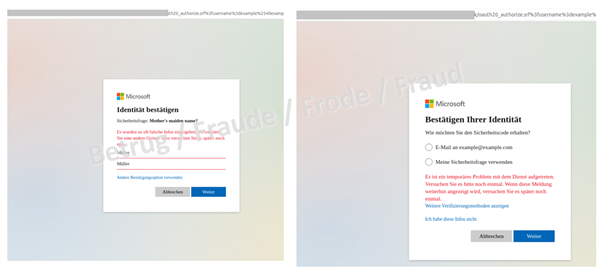

Auch die zweite Möglichkeit, um das Passwort angeblich zurückzusetzen, dient nur dazu, dass die Angreifer zusätzliche Informationen erhalten, in diesem Fall den Mädchennamen der Mutter. Da auch diese «Bestätigung» nicht funktioniert, wird man durch die Phisher dazu ermuntert, es nochmals zu versuchen.

In dem die Phisher die gewohnte Funktionalität des Anmelde-Frameworks für Microsoft Office 365 anwenden, schöpfen die «bephishten» Personen weniger Verdacht und die Angreifer erhalten weitere E-Mail-Adressen und Informationen. Zusammen mit allenfalls noch weiteren öffentlich einsehbaren Informationen, beispielsweise aus Sozialen Medien, können weitere Angriffe auf die Online-Konten der Person oder auch im Namen der Person ausgeführt werden.

Empfehlungen:

- Prüfen Sie vor einer Passworteingabe immer die geöffnete Internetadresse (URL);

- Vorsicht bei E-Mails, die eine Aktion von Ihnen verlangen. Seien Sie vorsichtig, wenn Sie dazu gedrängt werden, eine Aktion auszuführen. Dabei kann es sich beispielsweise um das Anklicken eines Links oder das Öffnen eines Anhangs handeln;

- Geben Sie niemals persönliche Daten auf einem Formular ein, das Sie über einen Link in einer E-Mail geöffnet haben;

- Installieren Sie wenn immer möglich eine Zwei-Faktor-Authentifizierung. Dies bietet zusätzlichen Schutz, um zu verhindern, dass Ihr Konto gehackt wird;

- Bedenken Sie, dass E-Mail-Absender leicht gefälscht werden können.

Aktuelle Zahlen und Statistiken

Die Anzahl Meldungen der letzten Woche nach Kategorien sind publiziert unter:

Letzte Änderung 29.11.2022