09.01.2024 - Nelle retrospettive settimanali precedenti avevamo già mostrato con quali diverse varianti i truffatori cercano di creare un accesso diretto al vostro dispositivo. In questa nuova retrospettiva settimanale dell’UFCS vi spiegheremo un’ulteriore perfida modalità.

Gli inizi

Da anni questo fenomeno, denominato «falsa assistenza» (fake support), è caratterizzato da un modus operandi in particolare: call center ubicati all’estero contattano, in maniera non mirata, numeri di telefono casuali. Una voce in inglese (raramente anche in tedesco o francese) comunica alla persona chiamata che il suo computer è infetto e che deve essere sottoposto a una pulizia. Queste telefonate non sono scomparse, ma solo diminuite. Il tentativo di truffa è evidente, anche se richiede un grande onere da parte dei truffatori: ogni chiamata viene infatti avviata personalmente e gestita da un operatore di un call center.

Gli sviluppi

Per ridurre al minimo il loro onere, i truffatori sono ricorsi alle chiamate iniziali automatizzate. Solamente chi segue le indicazioni del messaggio automatico («Premere il tasto 1») viene collegato a un finto operatore. Questa variante ha causato lo scorso anno un numero elevato di notifiche all’NCSC, oggi UFCS.

La variante della Svizzera romanda

Dietro quest’ulteriore schema di frode si nasconde probabilmente un altro gruppo di delinquenti, ma con il medesimo obiettivo: l’installazione di un software di controllo remoto sul dispositivo della vittima per poter accedere alle applicazioni e alle informazioni di pagamento (e-banking, carte di credito).

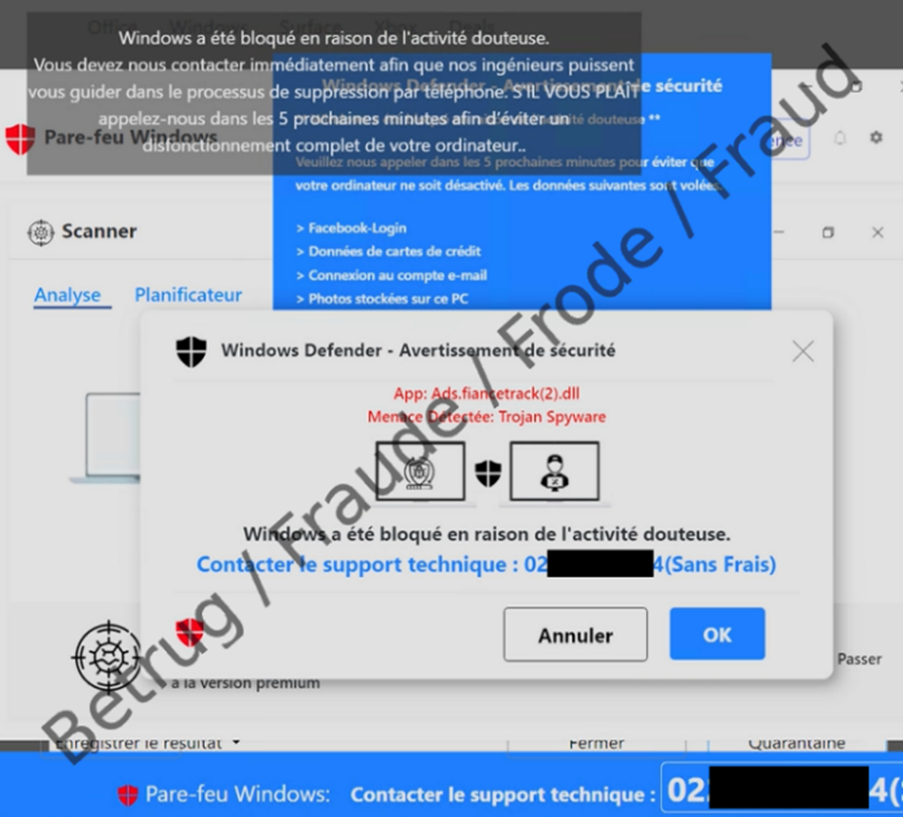

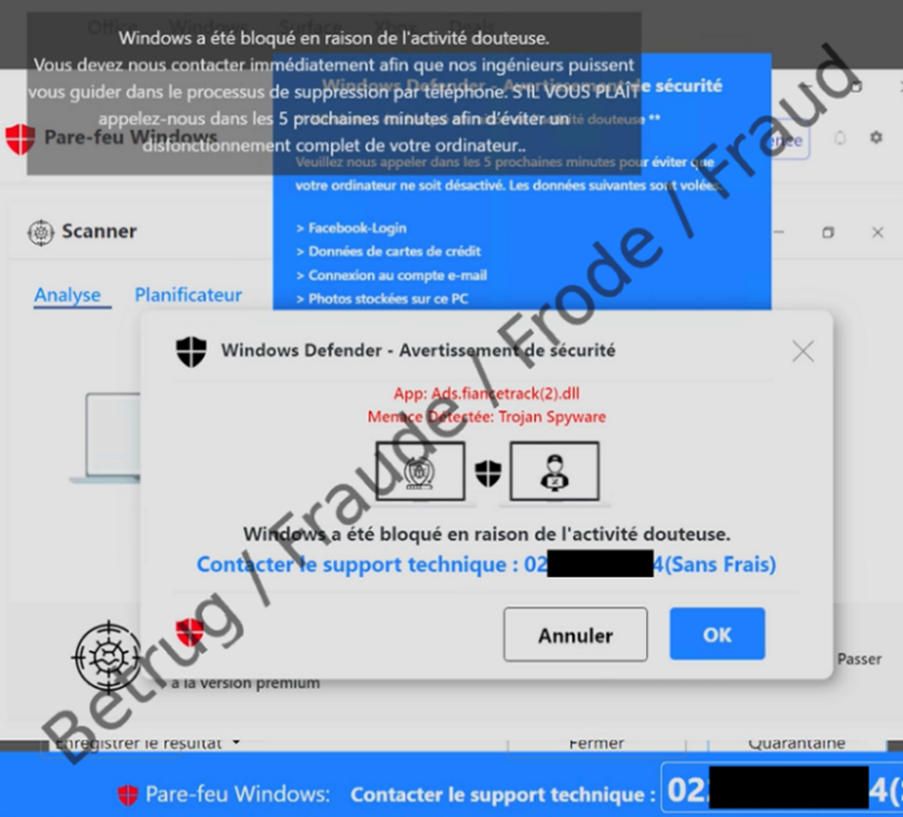

In questo caso non è il criminale a telefonare alla potenziale vittima, ma piuttosto il contrario: un pop-up sullo schermo fa credere alla vittima che il dispositivo sia stato infettato o bloccato e che debba essere ripulito da uno specialista, fornendo anche un numero di telefono svizzero da contattare immediatamente.

A volte questi pop-up sono persino accompagnati da un segnale di allarme acustico o da una registrazione vocale che segnala il presunto pericolo. In questo modo si esercita un’ulteriore pressione sulla vittima. Tuttavia in questi casi il computer non è a rischio e basterebbe riavviare il browser o il dispositivo.

Se si chiama il numero indicato, risponde un presunto collaboratore dell’assistenza, perlopiù in francese, che inizia a comandare il dispositivo tramite il software di controllo remoto installato dalla vittima stessa. Poi viene chiesto per esempio di collegarsi all’e-banking per pagare la presunta prestazione di assistenza: in questo caso i criminali hanno il completo accesso alle informazioni e possono effettuare bonifici verso i loro conti.

È possibile inoltre l’installazione di un malware, ad esempio di un cosiddetto «keylogger», per carpire ulteriori dati della vittima. Proviamo a immaginare cosa succederebbe se sul desktop della vittima ci fosse un file denominato «le_mie_password.doc»: per i criminali sarebbe un gioco da ragazzi copiare anche quel file.

Sorprendentemente le notifiche di questi eventi provengono quasi tutte dalla Svizzera romanda: a quanto pare questi pop-up sono attivi solo in questa regione o compaiono soltanto se il browser è impostato sul francese.

Causa e prevenzione

Se il numero di telefono è svizzero, non si può presumere che i criminali siano nel nostro Paese e che possano essere individuati? Purtroppo no: spesso vengono utilizzati numeri Skype la cui provenienza effettiva è mascherata.

Con la notifica all’UFCS (https://www.report.ncsc.admin.ch/it/), corredata di screenshot del pop-up, nella maggior parte dei casi è possibile disattivare il numero di telefono tramite i provider di telecomunicazioni.

Da cosa dipendono questi pop-up? Di norma si tratta di siti hackerati o di banner pubblicitari fraudolenti che tramite reindirizzamenti portano a pop-up fraudolenti. La vittima clicca soltanto una volta su un link apparentemente innocuo, ad esempio in un’e-mail di spam o durante una ricerca su Google.

Raccomandazioni

- Non fatevi convincere da estranei a installare qualcosa sul vostro dispositivo.

- Non consentite a estranei di accedere da remoto al vostro dispositivo.

- Se vedete questo tipo di pop-up, fate una foto dello schermo (al limite anche con il cellulare) e inviatela all’UFCS.

- Successivamente chiudete il browser o riavviate semplicemente il dispositivo.

- Se avete già consentito l’accesso remoto, il vostro pc potrebbe essere infetto. Per prima cosa, disinstallate il programma di accesso remoto.

- Se sospettate la presenza di un malware, portate il computer da uno specialista per un controllo ed eventualmente una pulizia. L’opzione più sicura è effettuare un ripristino completo del computer.

- Se avete fornito i dati della carta di credito, contattate immediatamente la società emittente della carta per farla bloccare.

- Non effettuate nessuna operazione bancaria o acquisto online con la vostra carta di credito sul computer infetto finché non siete sicuri che non vi siano più malware.

- Cambiate tutte le password a cui i criminali avrebbero potuto accedere tramite il software di controllo remoto.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 09.01.2024