25.01.2022 - Der Meldeeingang beim NCSC blieb auch letzte Woche erhöht. Mit über 35% dominierten immer noch Meldungen von gefälschten Erpressungsschreiben, die angeblich im Namen von Strafverfolgungsbehörden versendet werden. Daneben erhielt das NCSC Meldungen zu Phishing-Mails, die auf den ersten Blick sehr gezielt versendet wurden. CEO-Betrug ist zunehmend personalisierter und eine «Give-away» Aktion angeblich von der NASA versprach zudem eine sofortige Verdoppelung des einbezahlten Betrages.

Gezieltes Phishing?

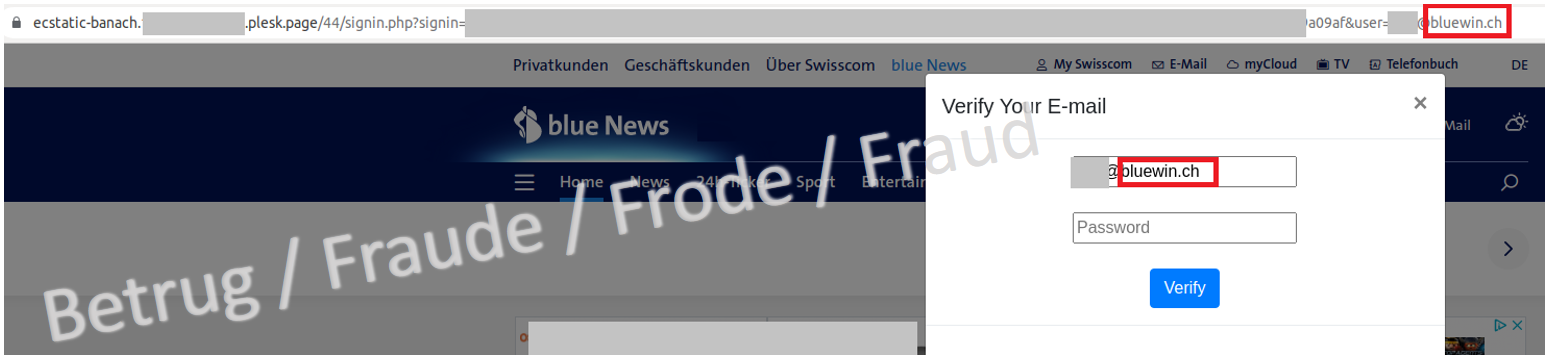

Letzte Woche erhielt das NCSC eine Meldung von einer Firma, welche auf den ersten Blick nach einem sehr gezielten Phishing-Versuch aussah. Die Angreifer versuchten dabei, an die E-Mail-Zugangsdaten von einem Mitarbeiter zu gelangen. Wenn der Nutzer auf den in der betrügerischen E-Mail enthaltenen Link klickt, wird er auf eine Webseite weitergeleitet, auf der ein Popup-Fenster seine E-Mail-Adresse anzeigt und ihn zur Eingabe seines Passworts auffordert. Im Hintergrund erscheint grau hinterlegt die Website des Unternehmens. Da Phishing-Versuche in der Regel ein Massengeschäft sind, ist ein solch gezielter Versuch eher unüblich. Dies liess die Alarmglocken läuten, da der Versuch auf einen gezielten Angriff gegen die Firma hindeutete.

Schnell fiel aber auf, dass im Phishing-Link die E-Mail-Adresse enthalten war. Wurde diese E-Mail-Adresse ausgetauscht und beispielsweise die E-Mail-Adresse eines E-Mail-Providers angegeben, änderte sich dann auch die ausgegraute Seite im Hintergrund und es wurde die Startseite des entsprechenden E-Mail-Providers eingeblendet. Hinter dem Phishing versteckte sich somit kein gezielter Angriff, sondern ein kleines Skript, welches die Domäne der E-Mail-Adresse des Empfängers erkennt, die Seite dieser Domäne im Hintergrund lädt und diese dann einblendet. Obwohl die Angreifer die E-Mail an beliebige E-Mail-Empfänger senden, erscheint die effektive Phishing-Seite dann doch sehr gezielt.

E-Mail-Konten sind für Angreifer besonders lukrativ, da E-Mail-Adressen der Schlüssel zu einer Vielzahl von Internetdiensten sind. So kann der Nutzer bei den meisten Internetdiensten einen Passwortrückstellungs-Link auslösen, der dann an seine E-Mail-Adresse gesendet wird. Mit diesem Link kann sich ein Angreifer Zugriff zu diesem Internetdienst verschaffen. Ist ein Angreifer also im Besitz der E-Mail-Zugangsdaten, dann hat er auch indirekt Zugriff auf diverse Internetdienste. Kein Wunder sind solche Zugriffsdaten bei Angreifern besonders beliebt.

- Installieren Sie, wenn immer möglich eine Zwei-Faktor-Authentifizierung. Dies bietet eine zusätzliche Schutzebene, um zu verhindern, dass Ihr Konto gehackt wird. Insbesondere auch, wenn die Angreifer Zugriff auf Ihr E-Mail-Konto haben.

- Geben Sie nie persönliche Daten wie Passwörter oder Kreditkartendaten auf einer Webseite ein, die sie über einen Link in einer E-Mail oder SMS angeklickt haben.

CEO-Betrug gezielt und über WhatsApp mit Profilbild

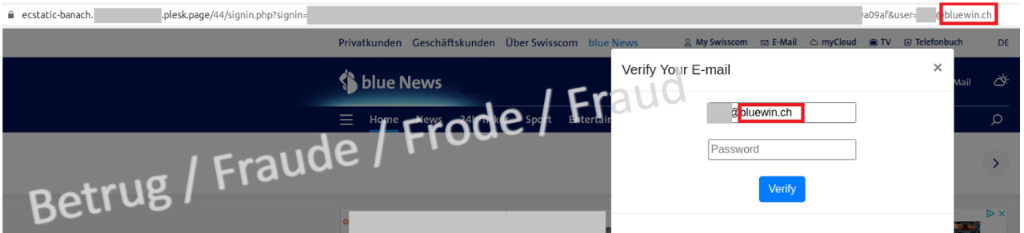

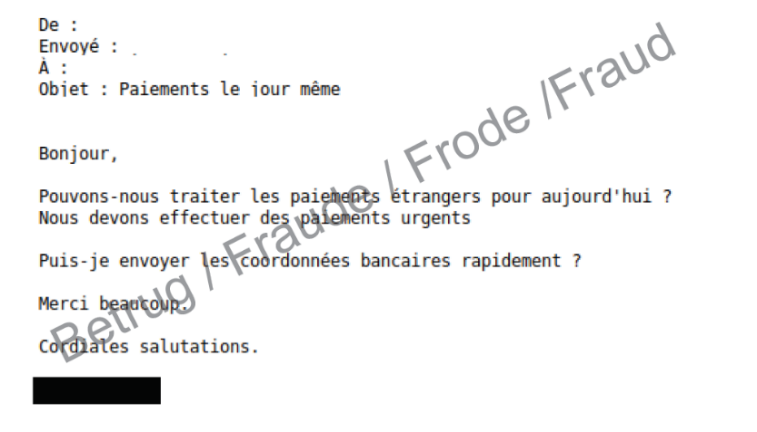

CEO-Betrug wird dem NCSC häufig gemeldet. Normalerweise durchsuchen die Angreifer systematisch öffentliche Firmen-Websites nach Namen und E-Mail-Adressen von CEOs und den Verantwortlichen der Finanzabteilung. Werden die Angreifer fündig, wird eine E-Mail mit gefälschtem Absender des CEO an die Finanzabteilung gesendet und eine dringende Zahlung in Auftrag gegeben. Die verwendeten Texte sind dabei sehr unspezifisch und meistens identisch. Die Betrüger gaben sich bislang nicht sonderlich Mühe, auf das Opfer spezifisch einzugehen und die Anfrage entsprechend zu personalisieren.

Bei zwei Meldungen, die das NCSC letzte Woche erhielt, war der Aufwand aber deutlich höher und die Angriffe wurden auf die Opfer zugeschnitten. In einem Fall erstellten die Betrüger im Vorfeld ein falsches WhatsApp-Profil des CEOs. Als Profilbild nutzten sie dabei ein Screenshot aus einem Werbefilm der Firma.

In einem weiteren Fall, der sich gegen einen Sportverein richtete, hatte der angebliche Präsident den Kassier angefragt, ob dieser eine Rechnung von Sportschuhen begleichen könne. Auch hier haben sich die Betrüger im Vorfeld über den Verein informiert und den Betrug an das Opfer angepasst.

- Sensibilisieren Sie alle Mitarbeitenden bezüglich CEO-Betrug! Insbesondere die Mitarbeitenden in den Finanzabteilungen und in Schlüsselpositionen sind über diese möglichen Angriffsweisen zu informieren.

- Bei Vereinen sind alle Mitglieder mit Präsidenten- oder Kassierfunktion zu schulen.

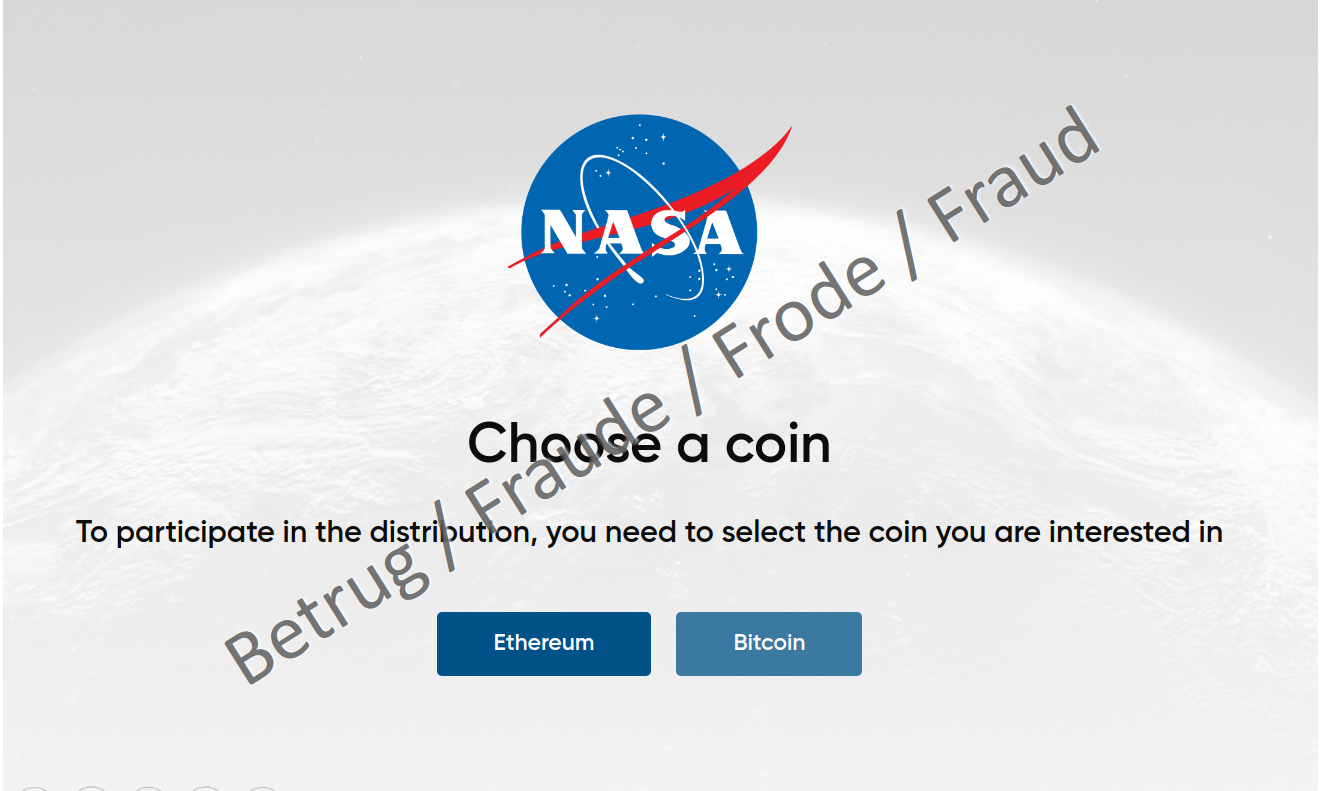

Ein «Give Away» der NASA

Vor sogenannten «Give-Away»-Aktionen hat das NCSC bereits im Wochenrückblick 33 berichtet. Solche Angebote tönen verlockend: Wenn ein Betrag auf eine bestimmte Cryptowallet-Adresse einbezahlt werde, so werde anschliessend der doppelte Betrag zurückbezahlt. Die potenziellen Opfer werden unter Druck gesetzt, indem ein Zeitzähler vorgibt, dass das Angebot nur noch kurze Zeit gültig sei oder dass die zur Verfügung stehende Summe bald zur Neige gehe. Diese Woche wurde dem NCSC wieder eine solche Aktion gemeldet. Um dem Angebot einen seriösen Anstrich zu verleihen, war diesmal die Erde nicht genug. So wurde den Opfern vorgegaukelt, dass die NASA hinter der Aktion stecke. Der Name des ehemalige Astronauten Bill Nelson wurde von den Betrügern missbraucht, um beim Opfer noch mehr Vertrauen zu wecken.

Seit einiger Zeit werden in diesem Zusammenhang auch andere erfundene Geschichten beobachtet. So gibt es beispielsweise auch die Version mit dem Unternehmer Elon Musk, in der ebenfalls versprochen wird, dass ein einbezahltet Betrag verdoppelt werde.

- Ignorieren Sie solche Promotions-Aktionen: Je grösser die versprochene Rendite ist, desto grösser ist in der Regel auch das Risiko.

- Lassen Sie sich niemals unter Druck setzen.

Aktuelle Zahlen und Statistiken

Die Anzahl Meldungen der letzten Woche nach Kategorien sind publiziert unter:

Letzte Änderung 25.01.2022