25.04.2023 - Jede zusätzliche App stellt ein potentielles Sicherheitsrisiko dar. Deshalb sollten Sie Apps, die Sie nicht mehr benötigen, löschen. Je weniger Apps, desto besser der Überblick und geringer die Sicherheitsrisiken. Wenn Apps zum ersten Mal in Gebrauch sind, oder manchmal auch bei Updates, werden die Berechtigungen der App abgefragt. Viele Apps greifen dabei auf persönliche Daten zu. Dass diese Berechtigungen auch ausgenutzt und missbraucht werden können, zeigt ein nicht alltägliches Beispiel, das dem NCSC gemeldet wurde.

Wenn der Kollege eine App empfiehlt

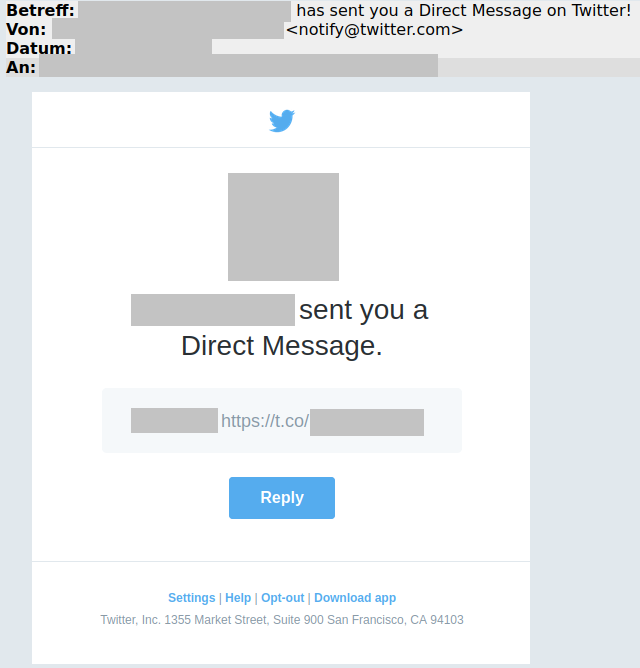

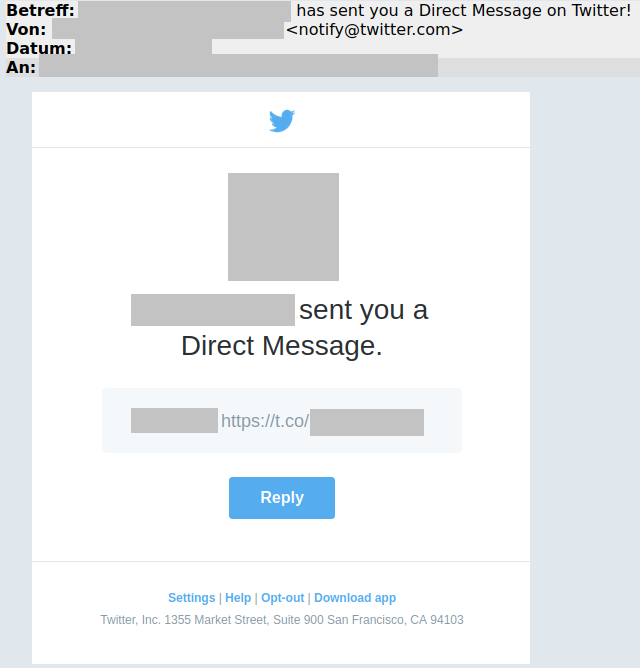

Im aktuellen Fall begann alles mit einer harmlosen Direktnachricht über Twitter, welche der Melder von einem Kollegen erhalten hatte. Die E-Mail scheint auf den ersten Blick unverdächtig: Sie wurde über Twitter versandt und stammt tatsächlich vom Konto des Kollegen.

Beim Klick auf den Link öffnet sich allerdings eine dubiose Seite, die den Besucher auffordert, sich in Twitter einzuloggen, um eine Applikation mit dem Namen «Best Stalk» zu installieren. Diese App verspricht, diejenigen Personen einzublenden, welche zuvor das eigene Profil auf Twitter, Facebook und Instagram besucht haben. Das Vorgehen sei einfach. Alles was man tun müsse, sei die notwendigen Daten zu teilen, damit die App das Twitter-Konto durchsuchen könne.

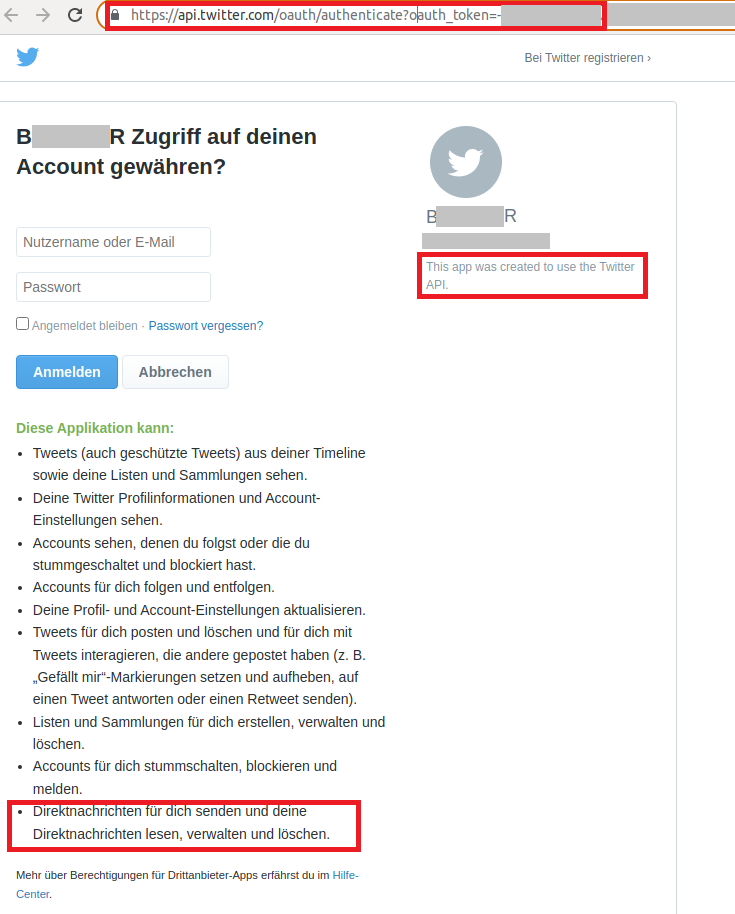

Auf der nächsten Seite soll dann Benutzername und Passwort des Twitter-Kontos angegeben werden. Bei diesem Vorgehen könnte es sich also um eine klassische Phishing-Seite handeln. Ein kurzer Check der Adresszeile zeigt jedoch überraschenderweise, dass die Adresse tatsächlich Twitter gehört. Allerdings wird auf der Seite auch klar, dass man auf diese Weise dem angeblichen Entwickler der App vollen Zugriff auf das gesamte eigene Twitter-Konto ermöglicht. Die Rechte, welche man der Person einräumen soll, sind unter anderem:

- Twitter-Profil-Informationen und Account-Einstellungen sehen;

- Accounts folgen und entfolgen;

- Profil- und Account-Einstellungen aktualisieren;

- Tweets posten und löschen und mit Tweets interagieren, die andere gepostet haben;

- Listen und Sammlungen erstellen, verwalten und löschen;

- Direktnachrichten senden und Direktnachrichten lesen, verwalten und löschen.

Die Drittperson hat anschliessend praktisch die gleichen Möglichkeiten wie der Inhaber selber. Auch das Senden von Direktnachrichten ist so möglich. Dies erklärt auch, wieso der Melder eine korrekte Nachricht von seinem Kollegen erhalten hat. Dieser ist nämlich im Vorfeld genau auf diese Vorgehensweise reingefallen und hat seine Benutzerdaten eingegeben. Sein Konto konnte anschliessend dazu genutzt werden, all seinen Kontakten eine Direktnachricht zu senden.

Bug oder Feature?

Doch wie ist es möglich, dass sich hinter einer offiziellen Twitter-Adresse eine solch dubiose Seite verstecken kann? Hintergrund sind sogenannte Applikations-Schnittstellen (API). Bei Twitter können Applikationsentwickler diese Schnittstelle nutzen, um auf Twitter-Daten zugreifen zu können und so ihre eigene «Twitter-App» zu kreieren. Bekanntes Beispiel ist «Tweetbot», eine Applikation eines Drittanbieters für das soziale Netzwerk Twitter. Jeder Entwickler kann einfach und sofort seine eigene Applikation registrieren und somit Zugriff auf die Twitter-Schnittstelle erlangen. Standardmässig können solche Applikationen allerdings nur auf öffentliche Informationen zugreifen. Gewisse Funktionen, wie beispielsweise das Versenden von Direktnachrichten, benötigen eine zusätzliche Berechtigung, und hier kommt die erwähnte Webseite ins Spiel. Mit der Angabe von Benutzernamen und Passwort gibt man Twitter die Erlaubnis, dass in diesem Fall dubiose Entwickler über die Schnittstelle Zugriff auf das eigene Twitter-Konto erhalten.

Empfehlungen:

- Installieren Sie nur vertrauenswürdige Apps. Nutzen Sie hierzu die Rezensionen;

- Geben Sie Apps nur die Rechte, die diese unbedingt benötigen.

- Löschen Sie Apps, die Sie nicht mehr benötigen.

Merkblatt zur Nutzung von Apps

Um die Mitarbeitenden im Umgang mit Apps und insbesondere Social-Media-Apps zu sensibilisieren, hat die Bundesverwaltung ein Merkblatt erstellt. Die Tipps und Hinweise gelten jedoch auch für Anwenderinnen und Anwender ausserhalb der Bundesverwaltung.

Hinweis:

Das Dokument enthält Links auf Informationen, die nur im Intranet zur Verfügung stehen.

Weitere Informationen finden sich jedoch auch unter:

Aktuelle Zahlen und Statistiken

Die Anzahl Meldungen der letzten Woche nach Kategorien sind publiziert unter:

Letzte Änderung 25.04.2023