25.04.2023 - Toute nouvelle application peut présenter un risque. C'est pourquoi il vous est conseillé de supprimer les applications dont vous n'avez plus besoin. En effet, moins vous avez d'applications, plus il vous est facile d'en garder la vue d'ensemble et ainsi de limiter les risques. Lorsque vous utilisez une application pour la première fois ou après une mise à jour, vous devez sélectionner les autorisations que vous souhaitez lui accorder. Celles-ci comprennent souvent un droit d'accès à des données personnelles. Ces autorisations peuvent cependant être utilisées à des fins malveillantes, comme l'illustre un cas peu ordinaire signalé au NCSC la semaine dernière.

Semaine 16: faille informatique ou fonctionnalité? Utiliser ses applications et ses comptes de réseaux sociaux en toute sécurité

Une application recommandée par un collègue?

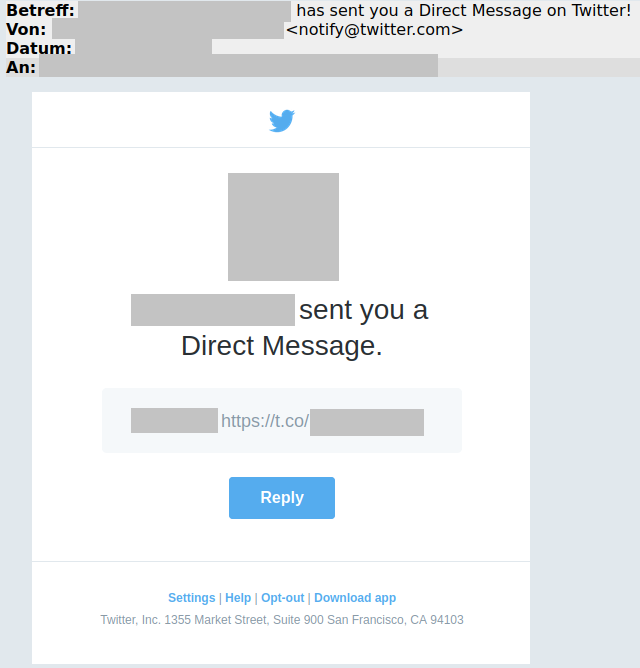

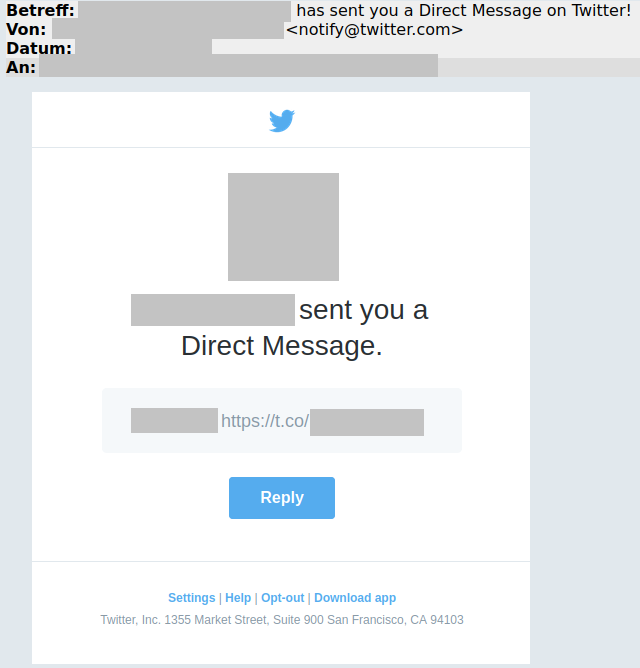

Tout commence par un message que l'auteur du signalement a reçu sur Twitter de la part d'une personne qu'il a cru être son collègue. Rien de louche à première vue, puisque le courriel de notification émane bien de Twitter et qu'il indique un compte d'expéditeur connu.

Lorsqu'il clique sur le lien figurant dans le message, le destinataire est toutefois redirigé vers une page suspecte, sur laquelle il doit se connecter à Twitter afin de pouvoir installer une application nommée «Best Stalk». Celle-ci permettrait d'afficher le nom des personnes ayant consulté le profil du destinataire sur Twitter, Facebook et Instagram. Pour activer l'application et lui permettre de passer en revue le contenu du compte Twitter, le destinataire n'a qu'à saisir ses données de connexion.

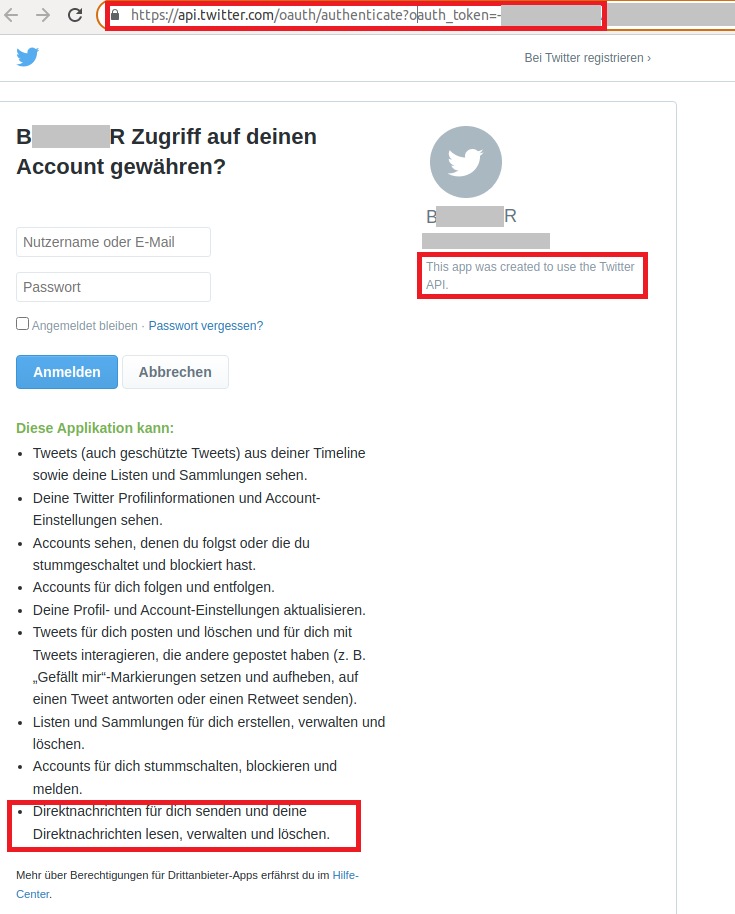

La page suivante requiert la saisie du nom d'utilisateur et du mot de passe donnant accès au compte Twitter. Elle ressemble à une page d'hameçonnage des plus classiques, mais en vérifiant l'adresse, on constate avec étonnement qu'elle appartient bel et bien à Twitter. Il apparaît toutefois clairement qu'en se connectant, on permet au développeur supposé de l'application d'obtenir un accès total à son compte Twitter. Cette personne peut alors:

- consulter les informations du profil Twitter et les réglages du compte;

- s'abonner à et se désabonner d'autres comptes;

- modifier les paramètres du profil et du compte;

- publier et supprimer des tweets, et répondre à des publications de tiers;

- créer, gérer et supprimer des listes et des collections;

- envoyer et lire des messages, les gérer et les supprimer.

En d'autres termes, cette personne bénéficie quasiment des mêmes droits et possibilités que le titulaire du compte. Elle peut même envoyer des messages, ce qui explique pourquoi l'auteur du signalement a cru en recevoir un de son collègue. C'est ce dernier qui est tombé dans le panneau et a fourni ses données d'utilisateur au cybercriminel, lui permettant ainsi d'envoyer des messages à tous ses contacts à partir de son compte Twitter.

Faille informatique ou fonctionnalité?

Mais comment est-il possible qu'un lien officiel de Twitter mène à une page suspecte? À cause de l'interface de l'application, que les développeurs utilisent afin d'accéder à certaines données du réseau social et de créer ainsi leur propre «application Twitter». Un exemple fameux d'application tierce est «Tweetbot». Chaque développeur peut enregistrer rapidement et simplement sa propre application et s'en servir pour accéder à l'interface de Twitter. En principe, ces applications tierces ne peuvent exploiter que les informations publiques. Certaines fonctionnalités, telles que l'envoi de messages, requièrent une autorisation supplémentaire, d'où la nécessité de créer la page suspecte décrite précédemment. En saisissant son nom d'utilisateur et son mot de passe, on autorise Twitter à accorder au développeur tiers un accès au compte concerné par le biais de l'interface.

- N'installez que des applications fiables, en vous basant notamment sur l'avis des utilisateurs.

- Autorisez les applications à n'accéder qu'aux données indispensables à leur fonctionnement.

- Supprimez les applications dont vous n'avez plus besoin.

Feuille d'information concernant l'utilisation d'applications

L'administration fédérale a publié une feuille d'information afin de sensibiliser son personnel aux problèmes de sécurité liés à l'utilisation d'applications, en général, et d'applications de réseaux sociaux, en particulier. Les indications et les conseils qu'elle y donne s'adressent cependant aussi aux utilisateurs en dehors de l'administration fédérale.

Remarque :

Ce document contient des liens vers des informations disponibles uniquement sur l'Intranet.

Toutefois, des informations supplémentaires sont également disponibles sur le site :

Statistiques et chiffres actuels

Les annonces de la dernière semaine selon les catégories sont publiées sous:

Dernière modification 25.04.2023