19.12.2023 - Les offres d’emploi frauduleuses sont monnaie courante et visent généralement à soutirer de l’argent aux victimes sous un prétexte quelconque. Un signalement a particulièrement attiré l’attention du NCSC: les escrocs n’ont pas procédé de la manière habituelle, mais ont tenté d’installer un logiciel malveillant sur l’ordinateur de la victime lors d’un entretien d’embauche, afin de s’emparer ensuite de son portefeuille de cryptomonnaie.

L’annonce en question

Une personne à la recherche d’un emploi se rend sur une plateforme d’emploi connue et tombe sur une offre d’emploi attrayante dans le domaine des investissements en cryptomonnaie. À l’origine de l’annonce se trouve une prétendue entreprise active dans ce domaine et basée en Suisse. La personne décide d’envoyer sa candidature et son CV.

Le processus de recrutement

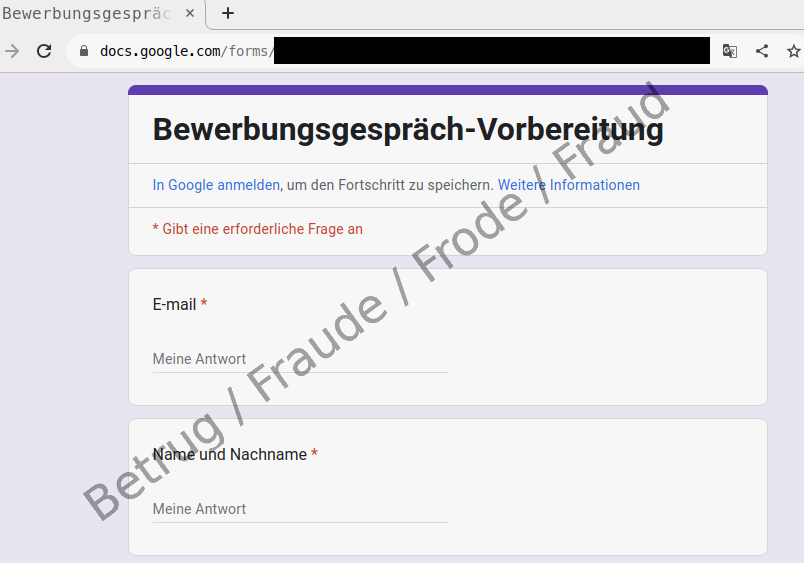

Le prétendant au poste est informé par courriel que sa candidature a été retenue et qu’un entretien par vidéoconférence aura lieu. Dans l’intervalle, il est invité à fournir des informations personnelles complémentaires dans un formulaire en ligne.

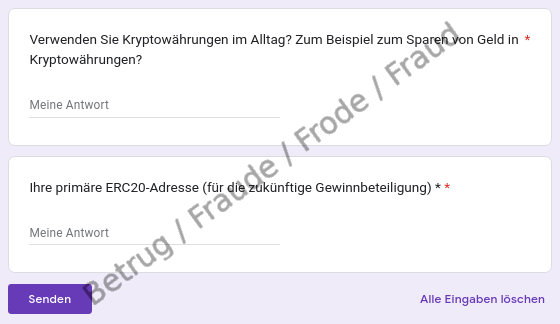

Il s’exécute, bien que légèrement déconcerté par le fait que l’entreprise lui demande aussi de lui communiquer les données d’identification d’un portefeuille de cryptomonnaie afin de pouvoir lui verser d’éventuelles participations aux bénéfices.

Après avoir rempli le formulaire, le candidat passe à l’étape suivante: la vidéoconférence. Pour ce faire, il se rend sur la page web au moyen du lien qui lui a été transmis et tente de télécharger l’outil vidéo. Le navigateur l’avertit une première fois de la présence d’un logiciel malveillant. Face aux inquiétudes du candidat, l’entreprise lui assure par courriel que l’outil ne présente aucun risque et que, pour des raisons de confidentialité, l’entretien ne peut se faire que par l’intermédiaire de cet outil. Le candidat ignore donc l’avertissement reçu du navigateur. Par la suite, l’antivirus de son ordinateur se déclenche et l’avertit de la présence d’un logiciel malveillant. Le candidat désormais sceptique soupçonne une tentative de fraude et signale le cas au NCSC.

La tentative d’escroquerie

L’analyse du NCSC révèle qu’il s’agit d’une tentative d’escroquerie relativement élaborée. Le stratagème débute avec la publication de l’offre d’emploi, dont le seul objectif est de duper les éventuels candidats.

Afin de ne pas éveiller les soupçons de la victime au moment de la prise de contact par courriel, les cybercriminels ont préalablement mis au point une adresse électronique très semblable à celle de l’entreprise usurpée.

Le même jour, la victime reçoit également un lien vers un site web lui aussi préalablement enregistré où elle pourra télécharger l’outil de vidéoconférence.

Si cet outil permet effectivement de participer à l’entretien, il dissimule aussi un cheval de Troie, c’est-à-dire un logiciel espion qui a pour but d’enregistrer les saisies de clavier du prétendant au poste.

Si la victime ne s’était pas méfiée, la tentative d’escroquerie aurait pu prendre la tournure suivante:

- Le prétendant au poste ouvre l’outil de vidéoconférence afin de prendre part au supposé entretien d’embauche.

- Les cybercriminels sont déjà parvenus à se procurer les données d’identification du portefeuille électronique de la victime via le formulaire en ligne, mais ils ont désormais besoin du mot de passe pour pouvoir y accéder.

- Au cours de l’entretien virtuel, les cybercriminels trouvent un prétexte pour pousser le candidat à se connecter brièvement à son portefeuille, par exemple pour en vérifier le solde.

- La victime s’exécute et saisit le mot de passe lié à son compte, qui est immédiatement récupéré par le maliciel et communiqué aux cybercriminels.

- Ces derniers parviennent ainsi à prendre le contrôle du portefeuille et à en transférer l’avoir sur leurs propres comptes.

Recommandations du NCSC

Contre cette forme d’escroquerie, le NCSC vous recommande de prendre les mesures suivantes:

- Lorsque quelqu’un prend contact avec vous par courriel, commencez par évaluer le style et la correction linguistique des messages reçus.

- En cas d’incohérence ou de soupçon, vérifiez qu’il y a véritablement des postes vacants au sein de l’entreprise en question. Le cas échéant, faites-vous confirmer l’information, par exemple en appelant le numéro de téléphone indiqué sur la page web de l’entreprise.

- Lorsque l’antivirus se déclenche ou que votre navigateur affiche un avertissement, mettez immédiatement fin à vos échanges avec des interlocuteurs suspects. Les détections erronées sont très rares dans ce contexte.

- Ne divulguez pas vos données de façon hâtive. Attendez, par exemple, d’avoir obtenu le poste avant de communiquer vos informations bancaires aux fins du versement de votre salaire.

Statistiques et chiffres actuels

Les annonces de la dernière semaine selon les catégories sont publiées sous:

Dernière modification 19.12.2023