15.11.2022 - Rispetto alla settimana precedente il numero di segnalazioni pervenute all’NCSC ha registrato un sensibile aumento causato di nuovo da finte e-mail minatorie a nome della polizia. Inoltre, si è tentato di diffondere il malware Xloader/Formbook tramite un’e-mail in cirillico indirizzata all’NCSC.

Un’e-mail di richiesta dannosa e avvisi di e-mail non consegnate: i quotidiani tentativi di attacco contro l’NCSC

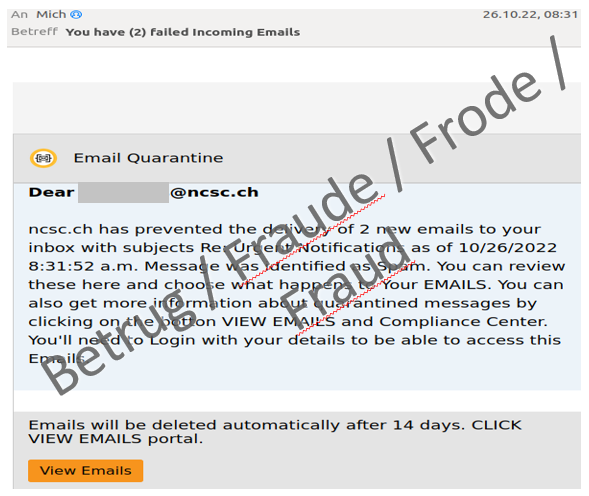

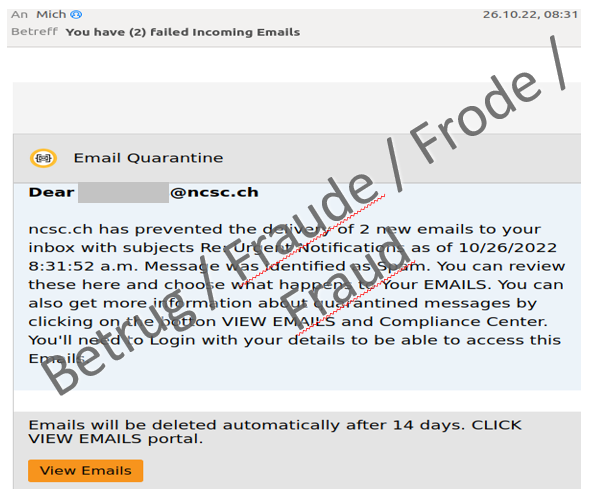

Nemmeno l’NCSC viene risparmiato dalle e-mail di phishing o contenenti malware. Sono molto diffusi i tentativi tramite messaggi che segnalano la mancata consegna di un’e-mail urgente e che chiedono di inserire la pertinente password.

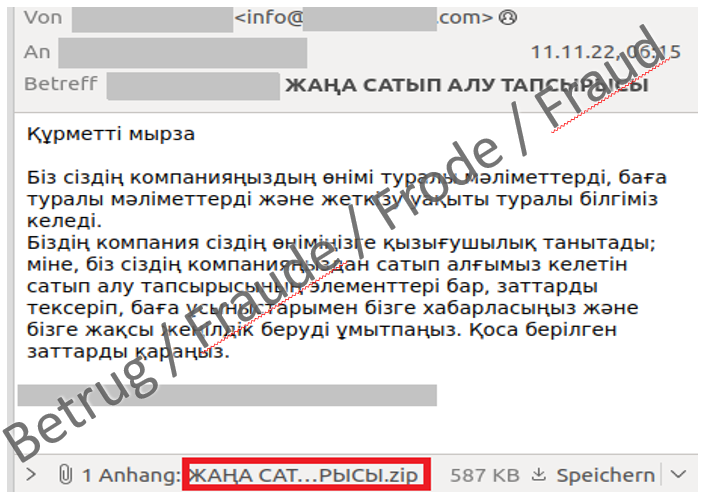

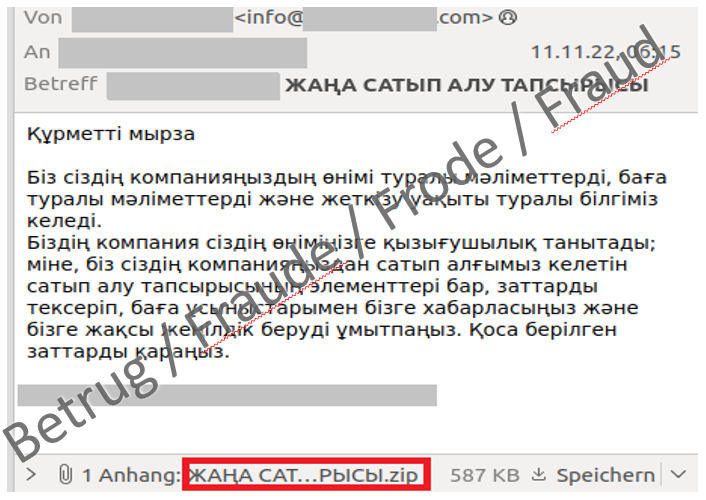

La scorsa settimana all’NCSC è pervenuta un’e-mail insolita. Nel messaggio, scritto in lingua kazaka in cirillico e recante in oggetto «Nuova ordinazione», i truffatori fingevano di essere interessati ai prodotti dell’NCSC. Successivamente i destinatari venivano invitati a reperire maggiori informazioni sugli articoli richiesti consultando un file Zip in allegato. Tuttavia, chi apriva il file per cercarvi documenti lo faceva invano, perché l’allegato conteneva il famigerato malware Formbook, anche conosciuto sotto il nome Xloader.

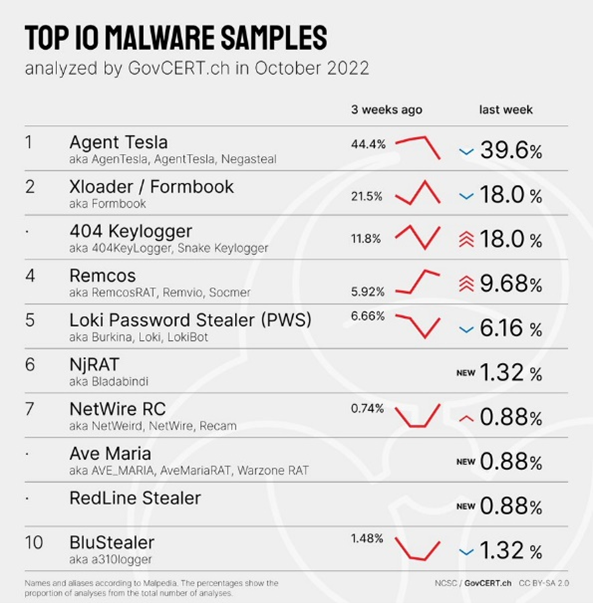

Questo malware occupa regolarmente in primi posti nella classifica mensile dell’NCSC/GovCERT.CH relativa ai malware.

FormBook e il suo successore più recente Xloader sono dei cosiddetti «info stealer» che vengono diffusi sotto forma di «malware-as-a-service (MaaS)». I malintenzionati possono procurarsi i software per realizzare i propri attacchi nel dark web senza dover disporre di conoscenze informatiche. Tramite Xloader i truffatori possono, tra l’altro, trafugare i dati di accesso ai browser e alle app di e-banking, rilevare i tasti premuti ed effettuare screenshot. Inoltre possono essere pure scaricati ed eseguiti dei file. Come nella maggior parte dei casi, anche l’attuale attacco non era mirato. Ciò è già dimostrato dal fatto che l’NCSC non vende «prodotti» né è un’impresa nel senso classico del termine. Gli hacker non hanno effettuato delle ricerche preliminari e hanno inviato la domanda alla cieca. È probabile che il messaggio sia stato inviato contemporaneamente anche a molti altri destinatari.

- Diffidate delle e-mail in cui vi si chiede di eseguire un’azione. Siate prudenti quando vi viene chiesto di eseguire un’azione, come ad esempio cliccare su un link o aprire un allegato.

- Non inserite mai dati personali in moduli che si aprono dopo aver cliccato su un link ricevuto per e-mail.

- Impostate sempre, se possibile, un secondo fattore di autenticazione. Ciò garantisce un maggiore livello di protezione per impedire che il vostro account venga violato.

- Ricordatevi che i mittenti delle e-mail possono essere falsificati facilmente.

- Spesso i malware vengono diffusi utilizzando documenti Office. Nella maggior parte dei casi ciò avviene mediante la funzione macro. Quindi non autorizzate mai l’attivazione della funzione macro.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 15.11.2022