16.05.2023 - Attualmente l’accesso a molte applicazioni e a servizi digitali viene protetto tramite un’autenticazione a due fattori. In questo contesto, gli smartphone rivestono un ruolo sempre più importante. Oltre a fungere da supporto per diverse applicazioni e servizi, possono essere utilizzati per creare un secondo fattore, ad esempio tramite un generatore di password usa e getta oppure ricevendo un SMS. Per questo motivo i cibercriminali cercano sempre più spesso di accedere a questi dispositivi in modo da ottenere tutti i fattori necessari. In un caso segnalato di recente all’NCSC gli aggressori si sono avvalsi del metodo chiamato «SIM swapping».

Gli smartphone assumono un’importanza sempre maggiore in quasi tutti gli ambiti del nostro quotidiano. Il loro utilizzo è ormai fondamentale anche nel campo della sicurezza, ad esempio per ricevere o generare un secondo fattore per il login. Gli aggressori sono quindi molto interessati ad accedere al telefono della loro vittima, sul quale troveranno tutti i fattori. L’NCSC ha già riferito dei tentativi di phishing commessi via telefono nella settimana 5. Oltre all’utilizzo di servizi a pagamento, questi login permettono agli aggressori di perpetrare un attacco chiamato «SIM swapping» o «SIM swap attack», come è stato segnalato all’NCSC.

Cosa succede con lo «SIM swapping»?

Inizialmente la vittima ha constatato di non essere più in grado di accedere agli account di posta elettronica sul suo smartphone. Quindi ha tentato, senza successo, di accedervi direttamente via webmail: il secondo fattore è stato inviato ma non ricevuto sullo smartphone. La vittima si è quindi accorta che il numero di telefono era bloccato e che non poteva né effettuare chiamate, né inviare o ricevere SMS.

A posteriori ha dedotto che, probabilmente, aveva cliccato sul link di phishing di un operatore telefonico e inserito i dati di login senza accorgersi dell’inganno. I dati trafugati in questo modo hanno permesso agli aggressori di accedere al portale dell’operatore telefonico e di ordinare una nuova carta SIM.

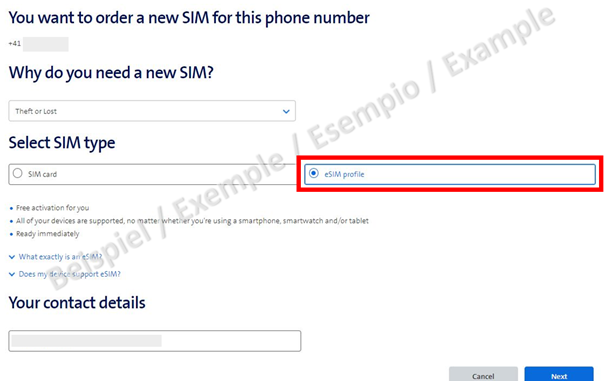

Tramite la maschera di ordine disponibile nel portale si può ordinare una carta SIM fisica o una nuova carta SIM elettronica (eSIM). Dato che le eSIM senza supporto fisico vengono trasmesse come codice QR, possono anche essere attivate immediatamente su un nuovo telefono.

Una volta che la carta SIM è stata scambiata, gli aggressori dispongono di tutti i login legati a questo numero di telefono. Possono essere intercettati anche i secondi fattori inviati via SMS.

Poiché ha notato che gli account di posta elettronica non funzionavano più, la vittima è riuscita a riconoscere per tempo l’attacco e ha potuto far disattivare l’eSIM dell’aggressore.

Reagire rapidamente

Se non riuscite a connettervi alle vostre applicazioni o se constatate che siete stati sconnessi da un’applicazione attiva, che non ricevete più le notifiche dei social media o le e-mail, che non potete più effettuare telefonate né inviare o ricevere SMS benché lo smartphone risulti connesso alla rete, dovete reagire rapidamente.

- Attenzione ai messaggi di phishing a nome dell’operatore telefonico.

- Contattate immediatamente il vostro operatore telefonico se notate i problemi summenzionati.

- Laddove possibile, attivate l’autenticazione a più fattori per garantire un livello di sicurezza aggiuntivo.

- Non comunicate mai le vostre password e i codici di accesso a terzi.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 16.05.2023