19.07.2022 - Le nombre d’annonces reçues par le NCSC est resté faible au cours de la semaine 28. Fait frappant, plusieurs de ces annonces concernaient des cas d’«arnaque au président». Les cybercriminels ont su s’adapter en diminuant leur recours à de fausses adresses électroniques afin d’accroître leur crédibilité. Les vacances d’été étant proches, cette vague de tentatives d’escroquerie n’est certainement pas due au hasard. En raison des absences pour cause de vacances, de nombreuses tâches doivent être effectuées par des personnes suppléantes, ce dont les cybercriminels tirent parti.

Semaine 28: Les astuces des cybercriminels pour tirer habilement parti des absences pour cause de vacances

Les cybercriminels reprennent leurs activités le plus souvent durant la période des vacances, profitant des messages d’absence pour camoufler leurs tentatives d’attaque. Leurs chances de succès étant plus élevées, certaines cyberattaques peuvent ainsi être menées spécifiquement en cette période estivale, car les tentatives d’arnaque au président et de piratage de la messagerie professionnelle (Business E-Mail Compromise, BEC) sont plus efficaces lorsqu’elles visent les personnes assurant la suppléance.

Dans le cas d’une arnaque au président (des factures émanant prétendument du président ou du président de l’association sont adressées au trésorier) ou d’un piratage de la messagerie professionnelle (les cybercriminels s’introduisent dans le service de messagerie et modifient les données de paiement dans des courriels existants), l’objectif visé est d’introduire une facture falsifiée dans le processus de paiement d’une entreprise.

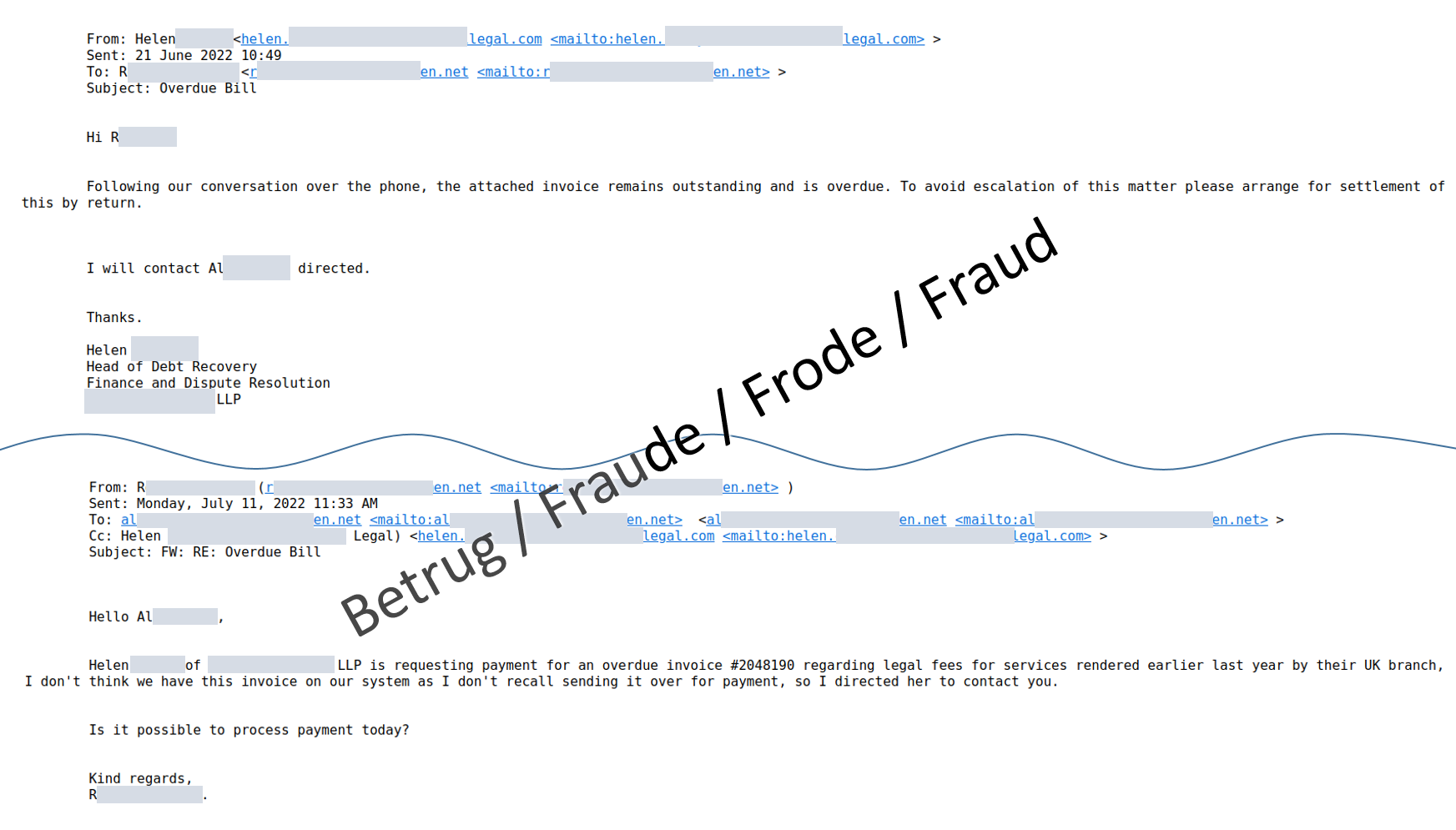

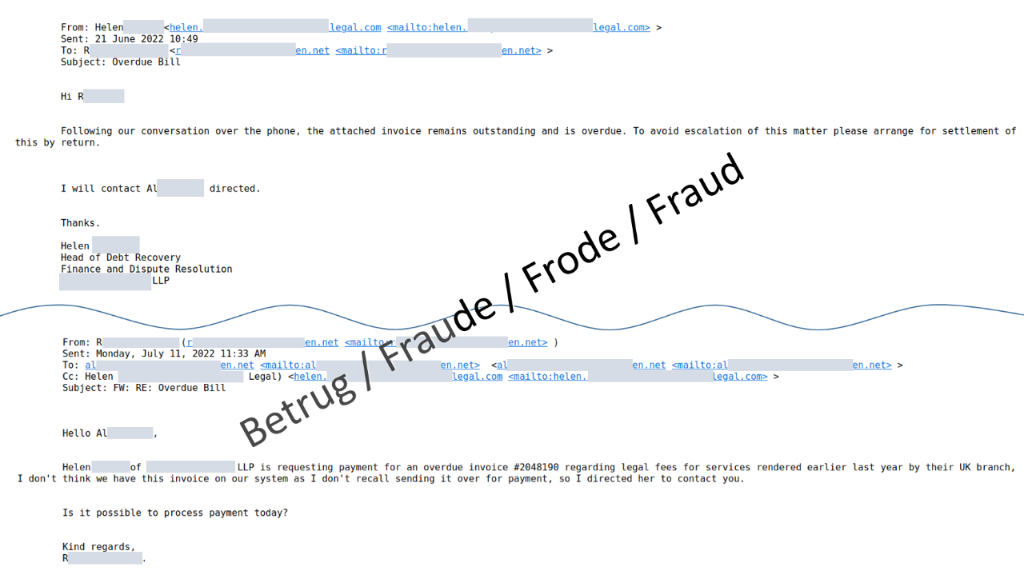

Cette semaine, plusieurs tentatives d’escroquerie de ce type ont été annoncées au NCSC. Les cybercriminels ont réservé un domaine dont le nom ressemblait (dans l’exemple que nous citons) à celui d’un cabinet d’avocats que nous nommerons «Legal» et créé l’adresse électronique correspondante (entrée MX), dans notre cas, name@legal.

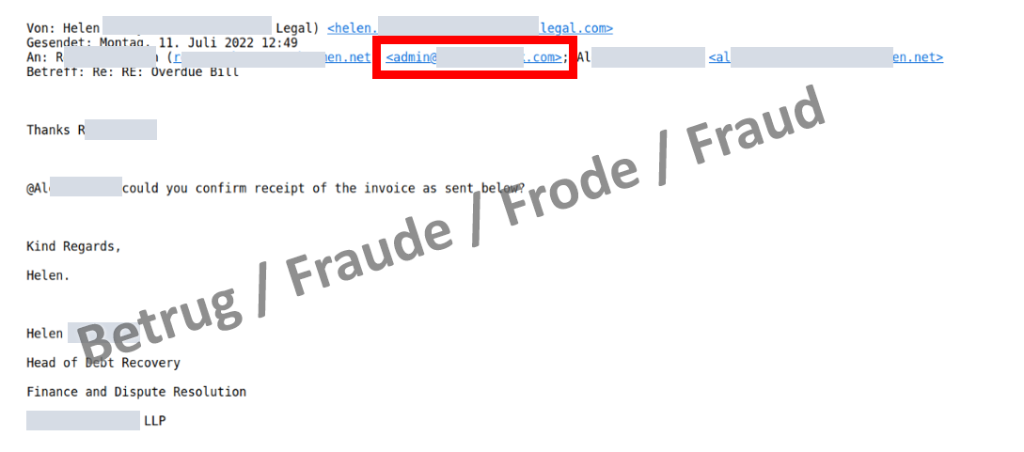

Dans un deuxième temps, une communication fictive a été établie entre un employé du faux cabinet d’avocats (le plus souvent, les cybercriminels utilisent à cet effet le nom d’une personne employée réelle, «Helen» dans notre cas) et le président de l’entreprise visée, dans notre cas r*@*en.net.

Toutes les adresses courriel utilisées étaient correctes dans cette communication fictive qui n’a jamais eu lieu, mais qui a été savamment falsifiée. Dans le cadre de cette fausse communication, «Helen» se renseignait auprès du président de l’entreprise au sujet d’une facture prétendument non encore honorée. Dans sa réponse, elle aussi fictive, destinée au trésorier de l’entreprise, le président confirmait l’existence de cette facture en suspens et enjoignait le trésorier de vérifier celle-ci au plus vite et de la régler si nécessaire.

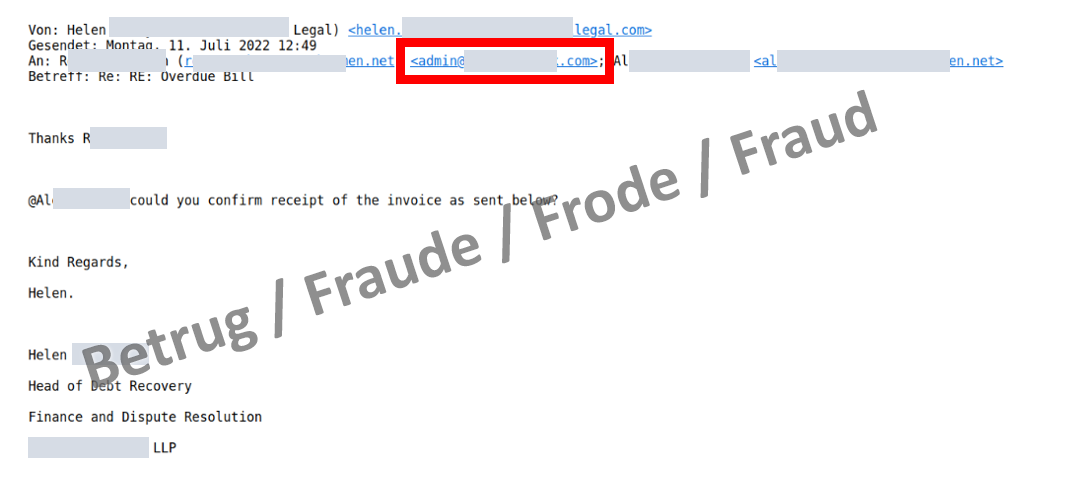

Peu de temps après, «Helen» adressait un nouveau message au directeur pour le remercier de sa collaboration et prier le trésorier de régler la facture au plus vite. Dans ce message, l’adresse électronique du président a toutefois été modifiée de telle manière qu’une réponse censée être envoyée à tous les destinataires parvienne non pas au président, mais aux cybercriminels. Cette tactique est nouvelle et vise à rendre moins visibles les adresses électroniques falsifiées.

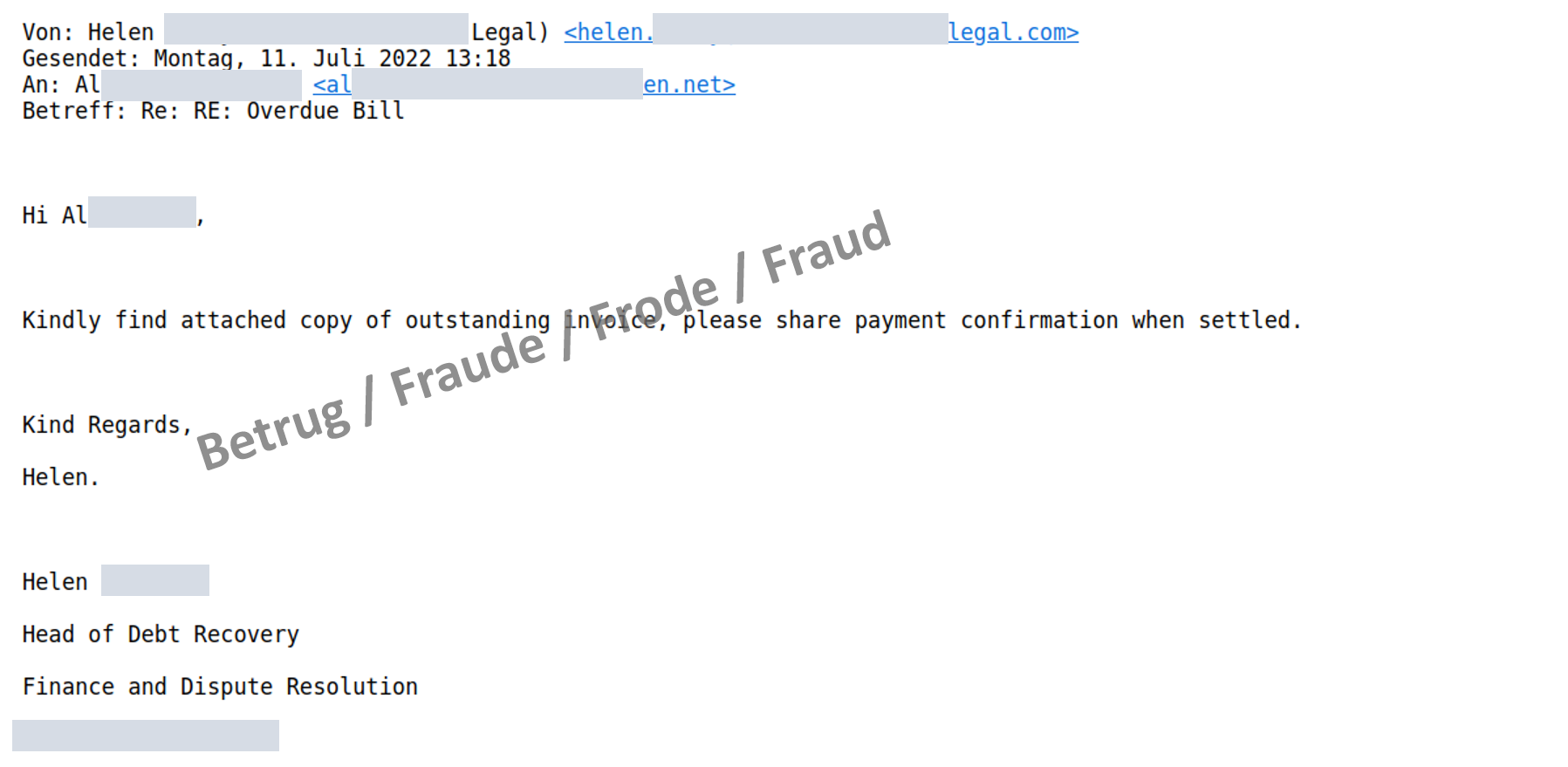

À partir de ce moment, la communication s’est déroulée directement entre la fausse employée «Helen» et le trésorier, les cybercriminels ayant le champ libre.

L’introduction de la facture fictive ayant été un succès, le trésorier a réglé le paiement selon la procédure habituelle.

Dans le cas concret cité en exemple, une confirmation du règlement a été envoyée aux cybercriminels, avec en copie le président de l’entreprise sous sa véritable adresse électronique. C’est alors que l’escroquerie a été découverte, juste à temps pour interrompre la procédure de paiement.

- Sensibilisez tous vos collaborateurs et collaboratrices au risque d’arnaque au président! Celles et ceux qui travaillent au service financier ou qui occupent des postes clés doivent impérativement être informés du risque que représentent de telles attaques. Dans les associations, il y a lieu de former tous les membres qui exercent une fonction de président ou de trésorier.

- Ne divulguez aucune information interne et faites preuve de la plus grande vigilance avec les demandes de paiement. Ne donnez jamais suite à une demande de paiement inhabituelle.

- Tous les processus relatifs aux opérations de paiement doivent être clairement réglementés au sein de l’entreprise et respectés par les collaborateurs et collaboratrices dans tous les cas (par ex. le principe du double contrôle ou la signature collective à deux).

Statistiques et chiffres actuels

Les annonces de la dernière semaine selon les catégories sont publiées sous:

Dernière modification 19.07.2022