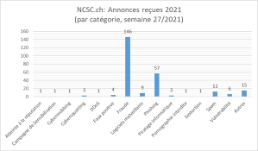

13.07.2021 - Le NCSC a reçu légèrement moins d’annonces la semaine dernière. Dans deux cas, les escrocs ont eu recours à différents modes opératoires pour pousser leurs victimes à télécharger à leur insu des maliciels. Souvent, ces logiciels ne peuvent être téléchargés qu’une seule fois afin d’empêcher qu’on ne les analyse.

L’annonce d’une prétendue violation du droit d’auteur à l’origine d’une infection par un maliciel

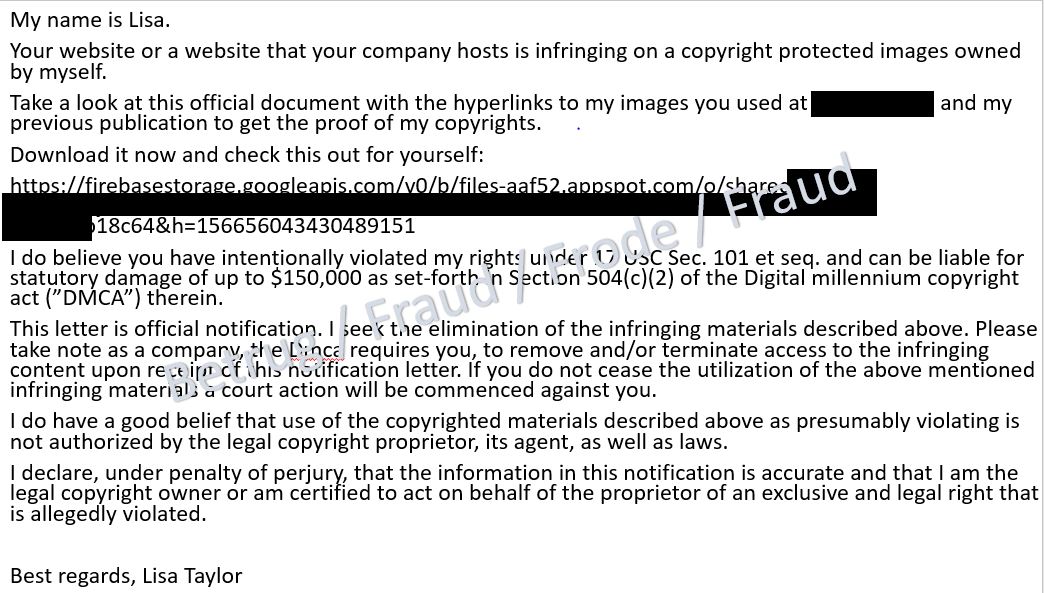

Une association a été informée au moyen de son formulaire de contact d’un prétendu non-respect de la propriété intellectuelle: elle aurait publié sur son site Internet des images protégées par un droit d’auteur. L’auteur menace de la poursuivre et de réclamer en dommages-intérêts la somme exorbitante de 150 000 dollars américains. Le lien contenu dans le message permettrait de prendre connaissance des images litigieuses.

Le lien en question mène en fait à un fichier de téléchargement hébergé sur une plateforme de partage de fichiers Google. La fonction de téléchargement avait malheureusement déjà été désactivée. Le NCSC soupçonne cependant que le fichier contenait un maliciel.

Le NCSC analyse régulièrement de tels fichiers. Souvent, cet examen permet de tirer un grand nombre d’informations sur l’auteur de l’attaque. Pour se prémunir contre ce type d’analyses, les cybercriminels ont recours à différentes stratégies: ils ne délivrent les fichiers qu’à des navigateurs web ou des systèmes d’exploitation spécifiques, désactivent le lien après le premier accès ou restreignent la période d’accessibilité. La raison pour laquelle le fichier n’était plus consultable dans ce cas précis n’a pas été éclaircie.

• Ne cliquez jamais sur un lien non sollicité.

• Ne téléchargez pas de fichiers inconnus depuis Internet.

• Dans le cas où vous auriez cliqué sur ce type de fichier, faites examiner votre ordinateur par un spécialiste.

Derrière l’offre d’emploi attrayante se tapit un cheval de Troie bancaire

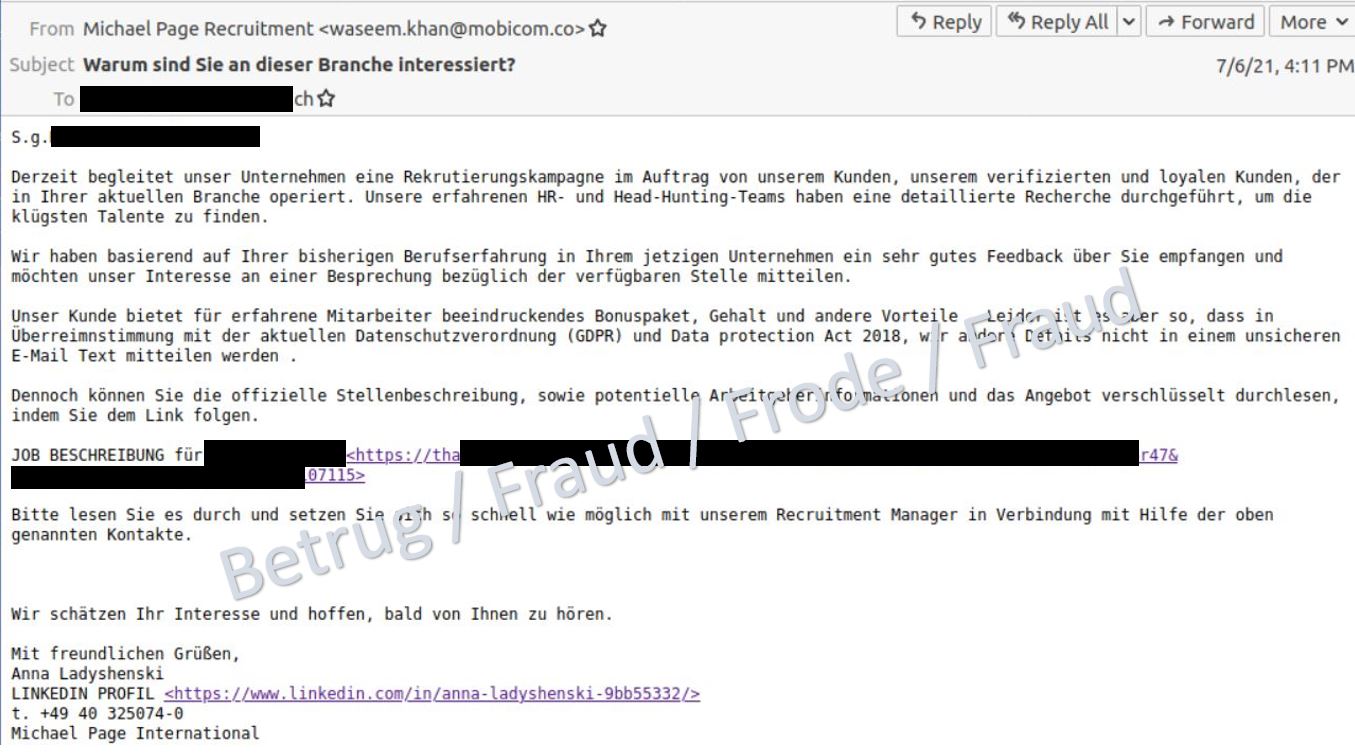

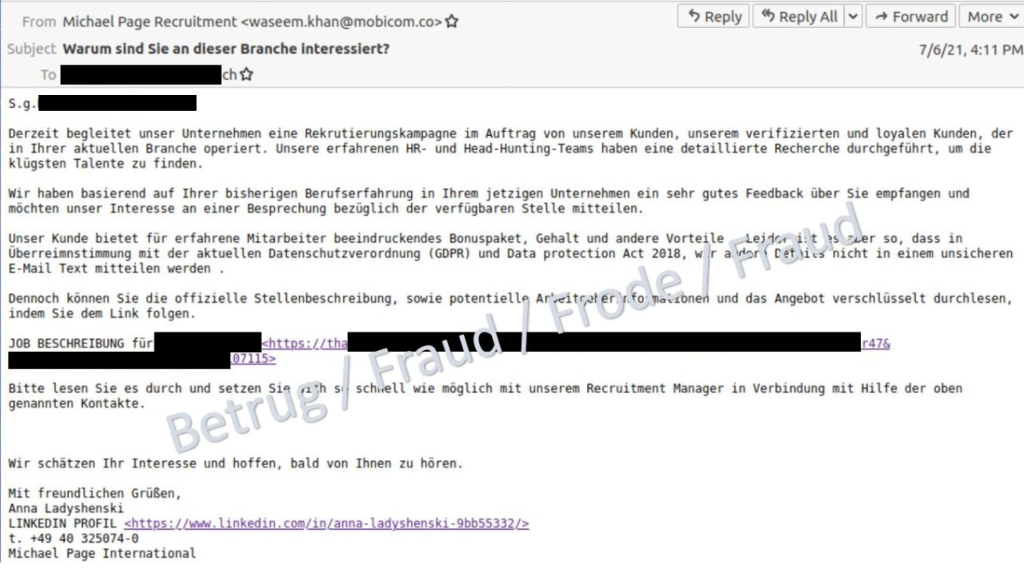

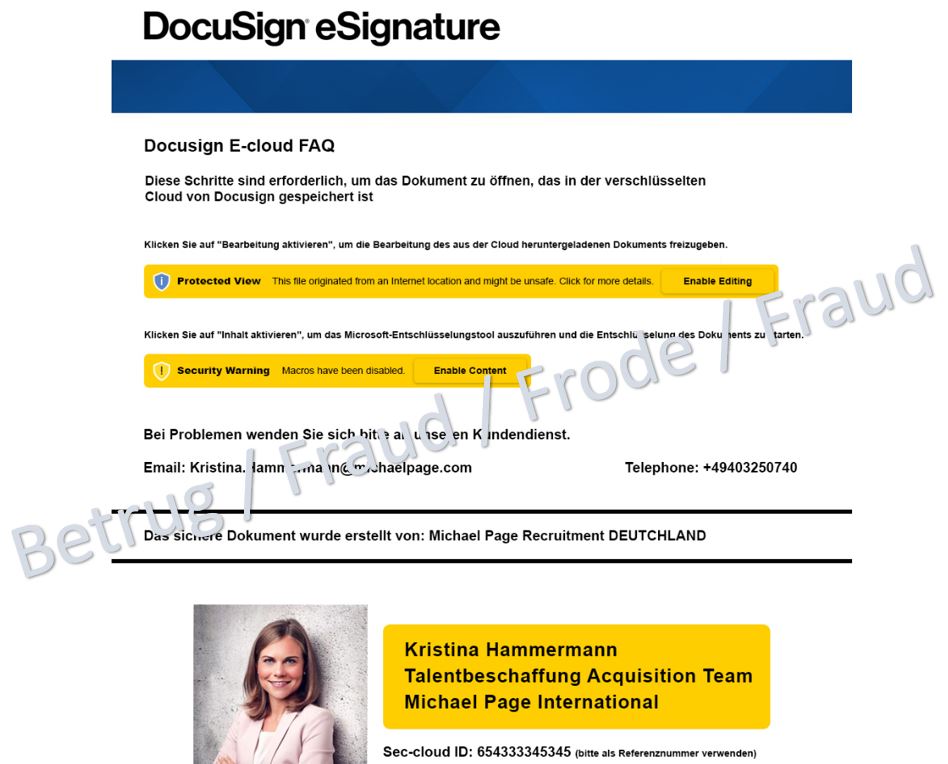

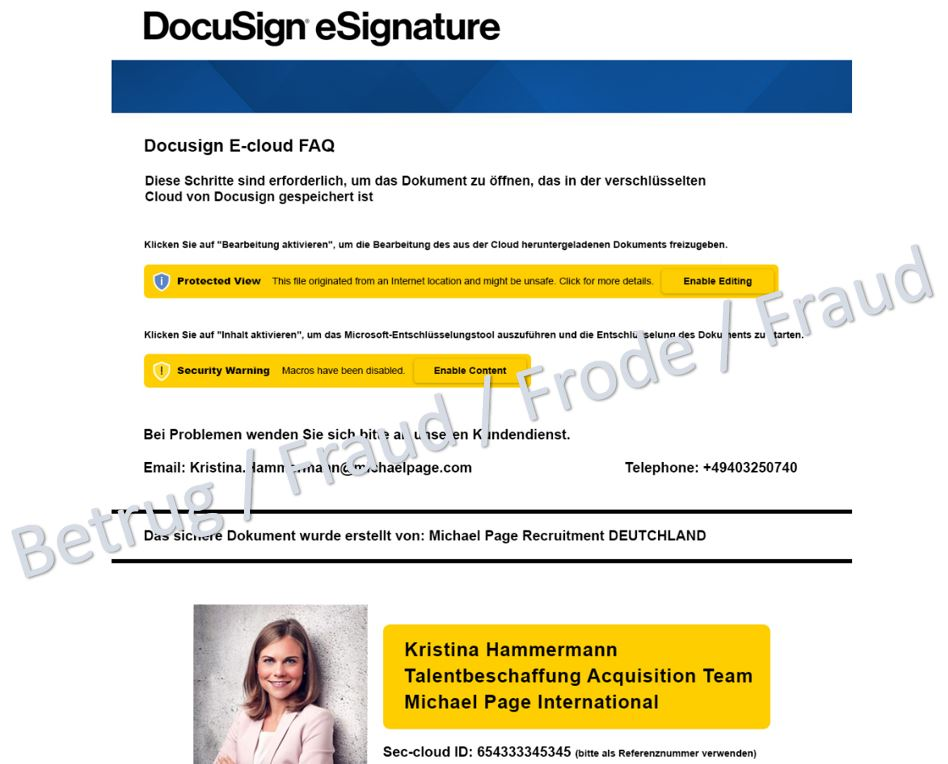

Un autre cas fait état d’une victime qui a été leurrée par un courriel non sollicité contenant une offre d’emploi alléchante du célèbre chasseur de têtes Michael Page. Les données de l’expéditeur ainsi que les informations de contact ont été falsifiées.

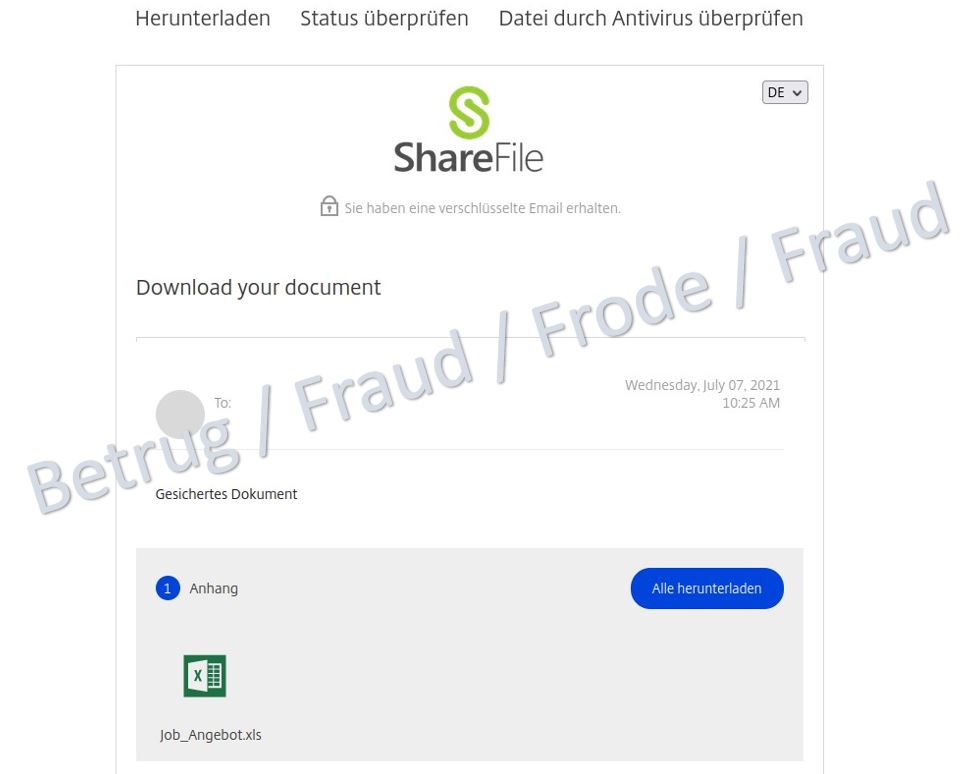

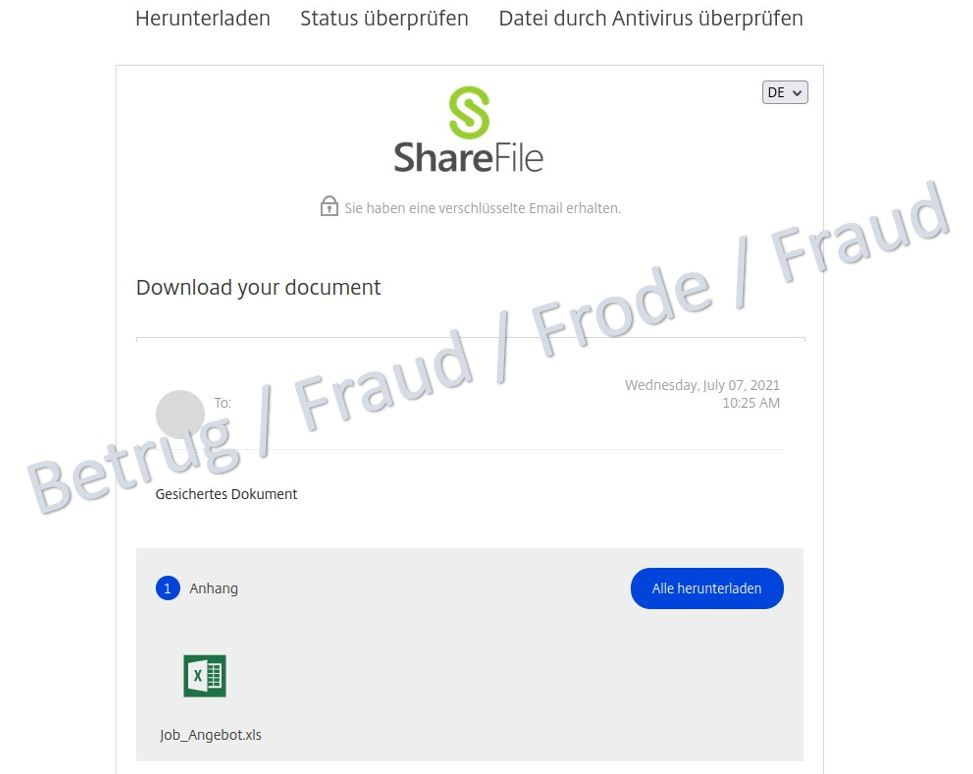

Les escrocs prétextent que la législation européenne sur la protection des données interdit de divulguer les informations relatives au prétendu emploi directement dans le courriel. La victime doit ainsi accéder aux informations en cliquant sur un lien.Ce dernier mène à une plateforme de partage de fichiers sur laquelle se trouve un document Excel intitulé «Job_Angebot.xls».

Le téléchargement du document fait apparaître un fichier ZIP. Ce dernier contient un autre document, dont l’ouverture provoque en arrière-plan l’installation au moyen de macros d’un logiciel malveillant connu sous le nom de cheval de Troie bancaire («Gozi», également connu sous le nom de «Ursnif»).

Le NCSC pense que les informations dont disposaient les auteurs de l’attaque provenaient de données dérobées sur le compte LinkedIn de la victime. Ce réseau social a déjà été plusieurs fois la cible de pirates.

• Ne réagissez pas aux courriels non sollicités.

• Si les informations vous semblent légitimes, prenez contact directement avec l’expéditeur, par exemple par téléphone ou par l’intermédiaire du site Internet officiel sur lequel les informations de contact sont publiées.

• Dans le cas où vous auriez cliqué sur ce type de fichier, faites examiner votre ordinateur par un spécialiste.

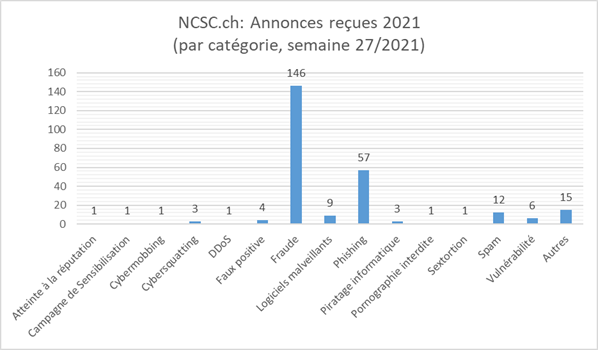

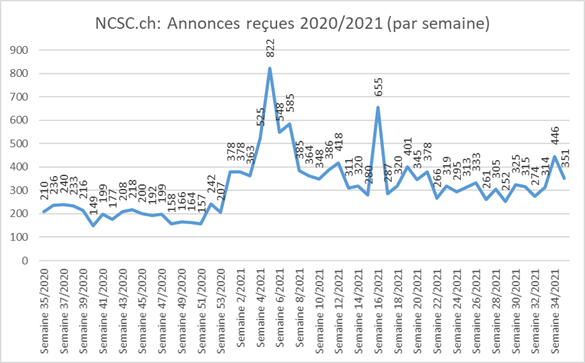

Statistiques actuelles

Dernière modification 13.07.2021