24.05.2022 - La scorsa settimana l’NCSC ha ricevuto un elevato numero di segnalazioni, principalmente a causa di false e-mail minatorie a nome della polizia. Inoltre, un utente di Outlook ha ricevuto un’e-mail di «avvertimento» presumibilmente inviata da Microsoft in merito a un’attività di login anomala da Mosca. Indagini più dettagliate dell’NCSC hanno dimostrato che si tratta di un tentativo di phishing. Grazie al sistema «sender policy framework» (SPF) l’e-mail è stata identificata e spostata automaticamente nella cartella spam.

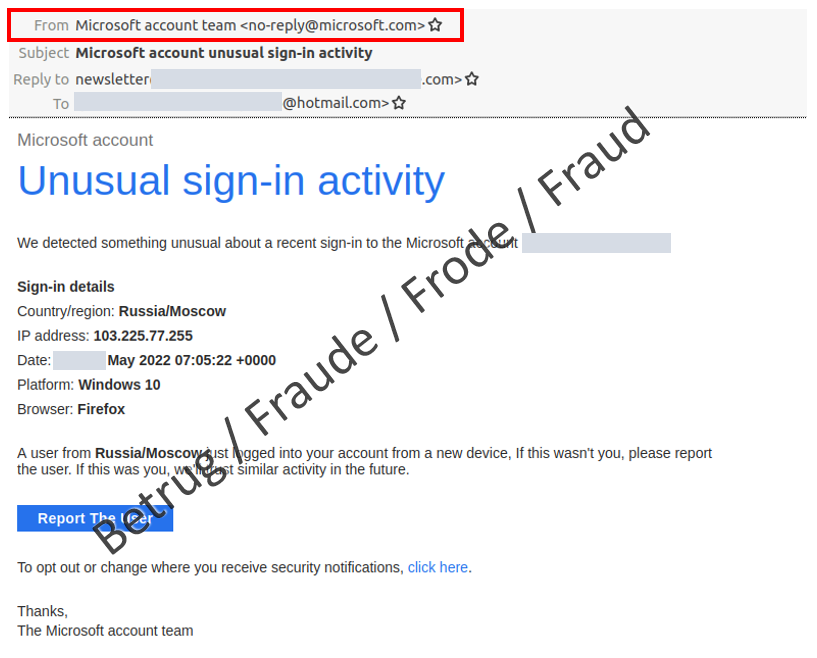

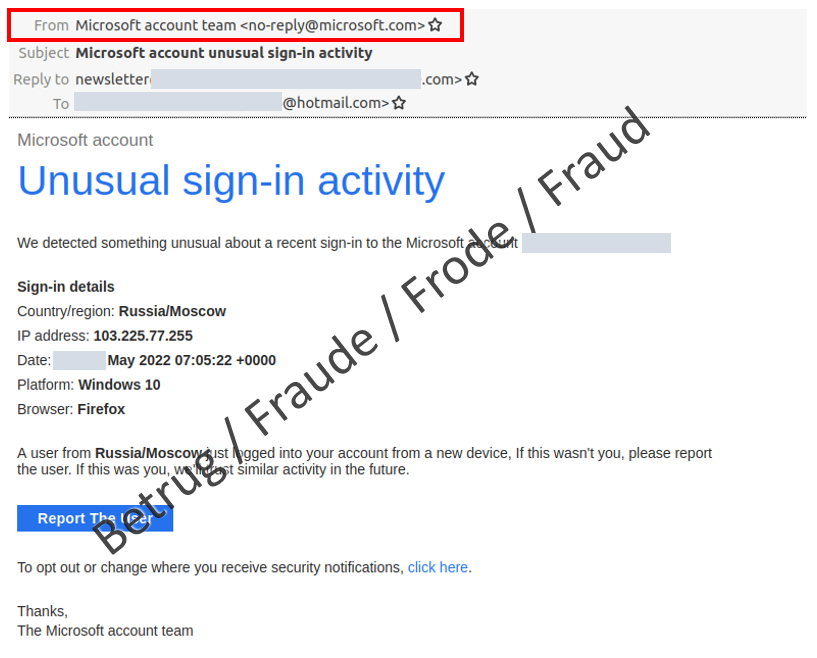

Avviso relativo a un tentativo di login insolito da Mosca

Se Microsoft rileva un tentativo di accesso a un account di posta elettronica da una nuova località o da un altro dispositivo, l’utente riceve un avviso via e-mail. Questo tipo di messaggi viene falsificato dagli aggressori e sfruttato per inviare e-mail di phishing.

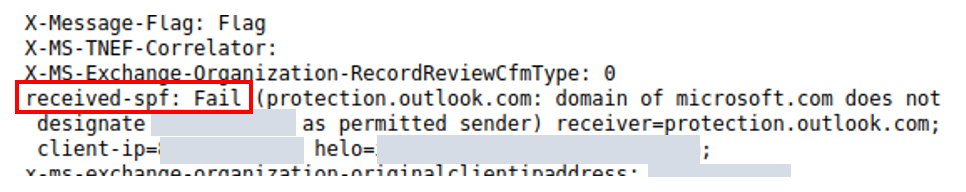

La scorsa settimana è stata segnalata un’e-mail fraudolenta di questo genere inviata dall’indirizzo «no-reply@microsoft.com» con oggetto «Microsoft account unusual sign-in activity» («Account Microsoft – Attività di accesso insolita»). Tuttavia, quando si apre questo messaggio lo sguardo cade subito sui dettagli relativi all’accesso «Paese/area geografica: Russia/Mosca», anche a causa dell’attuale conflitto in Ucraina. L’autore della segnalazione ha trovato strano che il programma di posta elettronica Outlook avesse già spostato l’e-mail nella cartella spam, perché il messaggio sembrava provenire da Microsoft.

Dopo aver esaminato l’e-mail è emerso che non proveniva da Microsoft ed era un tentativo di phishing. Tuttavia, il link nell’e-mail «Verifica le attività recenti» e quello per modificare le notifiche sulla sicurezza non rinviavano direttamente al sito di phishing come d’abitudine, ma aprivano un messaggio di risposta che non era diretto a Microsoft, ma a un indirizzo di Google creato ad hoc. L’NCSC non sa cosa avrebbero fatto gli aggressori dopo aver ricevuto una risposta. Avrebbero potuto inviare il link a una finta pagina di login di Microsoft o tentare di carpire i dati di accesso con un’altra e-mail.

L’indirizzo IP indicato nell’e-mail porta a un operatore di telecomunicazioni indiano con sede a Calcutta e non a Mosca. Le persone che hanno una certa dimestichezza in campo informatico si rendono inoltre conto che l’indirizzo IP fornito è l’indirizzo broadcast della rete e non può essere utilizzato per gli accessi.

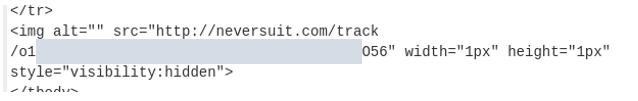

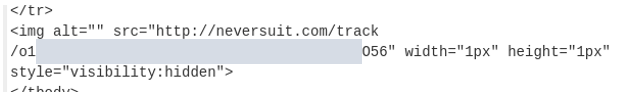

Esaminando il codice sorgente dell’e-mail si nota che in caso di (incauta) apertura viene caricato un pixel di tracciamento.

Il pixel di tracciamento permette ai mittenti di vedere se il destinatario ha aperto il messaggio e spesso viene utilizzato nell’invio di spam per verificare gli indirizzi e-mail.

Non è chiaro se gli aggressori abbiano scelto deliberatamente Mosca come luogo di invio. Spesso i malintenzionati sfruttano riferimenti all’attualità rendere il tutto più credibile. I truffatori approfittano anche del conflitto in Ucraina per instillare insicurezza nei destinatari.

Vengono presi di mira soprattutto gli utenti di Microsoft Outlook 365. Il filtro antispam di Outlook ha però riconosciuto il messaggio come tentativo di phishing e l’ha spostato direttamente nella cartella della posta indesiderata, nonostante l’indirizzo del mittente falsificato. Grazie alla semplice tecnica «sender policy framework» (SPF), se un’e-mail non proviene dal luogo indicato il messaggio viene classificato come falso.

- Le e-mail che finiscono direttamente nella cartella spam devono essere trattate con molta cautela. Perciò, non cliccate mai sui link e non rispondete al messaggio.

- Attivate la funzione «Non scaricare le immagini nei messaggi di posta elettronica» nel vostro client di posta elettronica.

- I mittenti delle e-mail, come quelli delle lettere tradizionali, possono essere falsificati a piacimento, quindi non fidatevi.

- Se possibile, segnalate all’NCSC questo tipo di messaggi sempre come originali, ossia con l’intestazione dell’e-mail.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 24.05.2022