16.08.2022 - Il numero di segnalazioni pervenute all’NCSC è lievemente aumentato. Un utente è stato bersaglio di e-mail bombing con l’intento di celare un attacco alle credenziali del suo account su uno shop online. La nuova tecnica di attacco phishing che prevede l’invio di fatture con un codice QR, descritta nell’ultima retrospettiva settimanale, è già utilizzata dai truffatori su larga scala e in diverse varianti.

Gli aggressori celano gli attacchi intasando la posta elettronica

Lo scorso mercoledì, poco dopo la mezzanotte, centinaia di e-mail hanno invaso la casella di posta dell’autore della segnalazione. Quasi tutte erano conferme di registrazione su portali di servizi e negozi online, che tuttavia non erano mai state effettuate. Tra i circa 1500 messaggi, si celavano due e-mail relative a un conto di un negozio online effettivamente utilizzato dalla vittima. Le notifiche del negozio online svizzero informavano che era stato effettuato un ordine e che i dati di contatto erano stati modificati. Si invitava inoltre l’utente ad avvisare qualora non fosse l’autore delle modifiche. A quanto pare, gli hacker erano riusciti ad accedere al conto della vittima, a modificare l’indirizzo, l’e-mail e il numero di telefono e a effettuare ordinazioni per 1800 franchi.

L’e-mail bombing con i messaggi di iscrizione serviva quindi a mascherare l’attacco vero e proprio. Nonostante il flusso massiccio di e-mail, la vittima le ha controllate tutte, ha scovato il tentativo di attacco, ha reagito rapidamente ed è riuscita così a riprendere il controllo del proprio conto e ad annullare le ordinazioni. Dopodiché l’ondata di e-mail si è attenuata.

Non è noto come gli aggressori abbiano ottenuto i dati di accesso al conto utente della vittima. Probabilmente la merce ordinata sarebbe stata consegnata a una casella postale da cui degli intermediari l’avrebbero ritirata.

- In generale utilizzate una password diversa per ciascun servizio online.

- Se possibile, impostate un’autenticazione a più fattori.

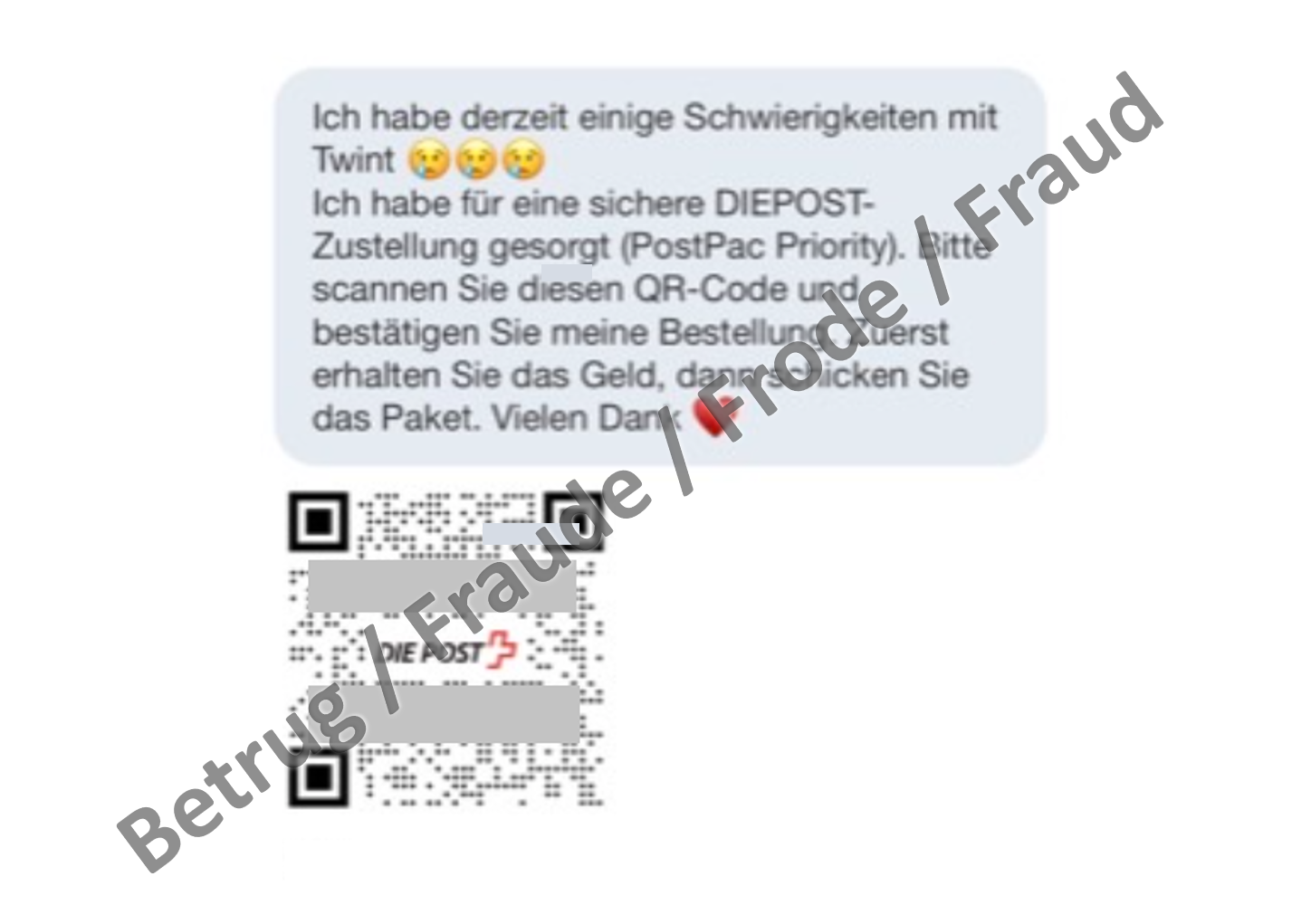

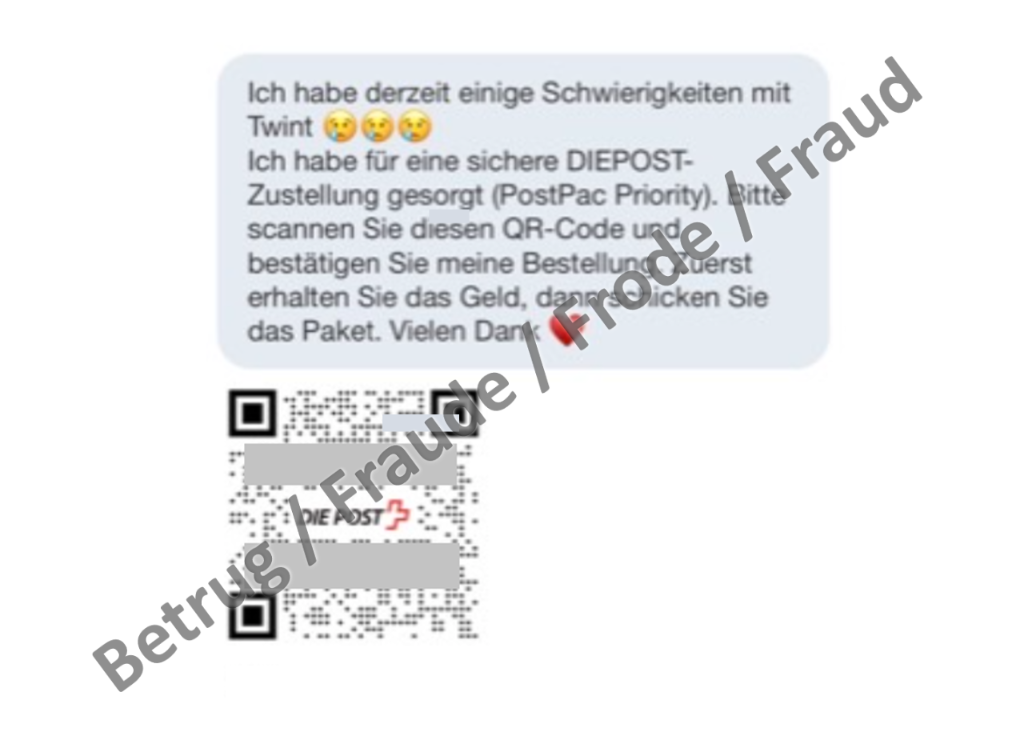

I casi di phishing tramite fatture con codice QR aumentano

Nella retrospettiva della settimana 31 l’NCSC ha riportato i primi casi di phishing tramite fatture con codice QR, sospettando che si trattasse di un primo tentativo da parte dei truffatori. Nel frattempo però le segnalazioni di attacchi phishing con codici QR sono aumentate. In particolare, nei tentativi di phishing tramite annunci vengono utilizzati sempre più spesso dei codici QR.

Prima di scansionare il codice, le richieste relative a fatture con codice QR dovrebbero essere controllate attentamente. Soprattutto se non è prevista alcuna fattura o se prima è sempre stata utilizzata un’altra modalità di pagamento.

Qui di seguito trovate le misure già proposte nella retrospettiva della settimana 31:

- per scansionare i codici QR utilizzate un’app affidabile e riconosciuta come sicura;

- dopo la scansione e prima dell’apertura, la maggior parte degli «scanner» mostra quale operazione viene eseguita o verso quale pagina si sarà indirizzati. Verificate queste informazioni;

- non inserite mai i dati di accesso su un sito aperto tramite un codice QR.

- Per maggiori informazioni sui codici QR:

Codici QR: utilizzo e rischi

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 16.08.2022