30.01.2024 - Ormai molti utenti di Internet riconoscono il phishing come un tentativo di inganno. È importante non cliccare sul link e ignorare o cancellare l’e-mail o il messaggio di testo. Tuttavia, molte persone sono tentate di cliccare sul link e di inserire nomi inventati o combinazioni di lettere casuali per ingannare i truffatori. Questi dati casuali, che non hanno alcun valore per i truffatori, si aggiungono poi ai dati inseriti dalle vittime reali. Tali liste non possono essere semplicemente rivendute o riutilizzate dai truffatori così come sono, ma devono prima essere ripulite, un’operazione che richiede tempo. Per questo motivo i truffatori trovano sempre nuovi trucchi per mantenere gli elenchi di password il più possibile puliti.

Il trucco del doppio inserimento

Dopo aver inserito login e password in una pagina di phishing di solito si viene reindirizzati alla pagina corretta. La vittima ha poi la sensazione che qualcosa sia andato storto e si collega nuovamente alla pagina corretta. In questo modo non si insospettisce e non le viene l’idea di cambiare subito la password. Tuttavia, sulla pagina di phishing stessa sempre più spesso viene richiesto di inserire la password una seconda volta. Si viene reindirizzati solo al secondo o talvolta al terzo tentativo. A cosa è dovuto? L’UFCS presume che si tratti di un trucco adottato dai truffatori per distinguere i dati inseriti per scherzo da quelli reali. Chi riconosce il tentativo di phishing e vuole ingannare i truffatori con nomi utente e password falsi, a volte inserisce la password una sola volta. Se la inserisce comunque una seconda volta, è improbabile che si tratti della stessa sequenza di caratteri, poiché in questi casi vengono inserite in fretta delle combinazioni di lettere casuali.

Se invece una vittima inserisce due volte lo stesso nome utente e la stessa password, il truffatore presume che la vittima non abbia riconosciuto l’inganno e che la combinazione nome utente/password sia corretta. In questo modo i truffatori distinguono automaticamente i dati inseriti per scherzo da quelli potenzialmente reali.

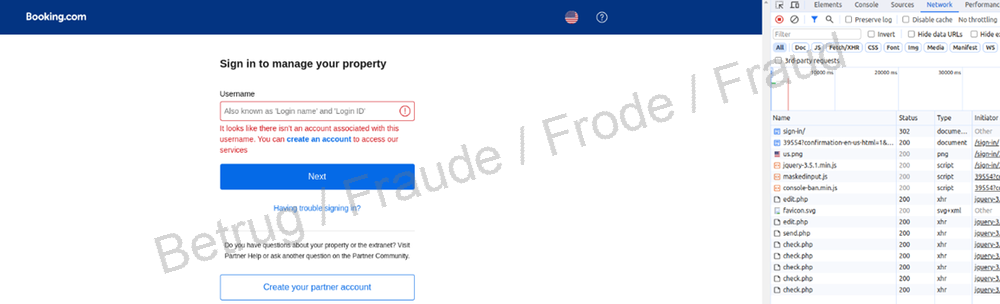

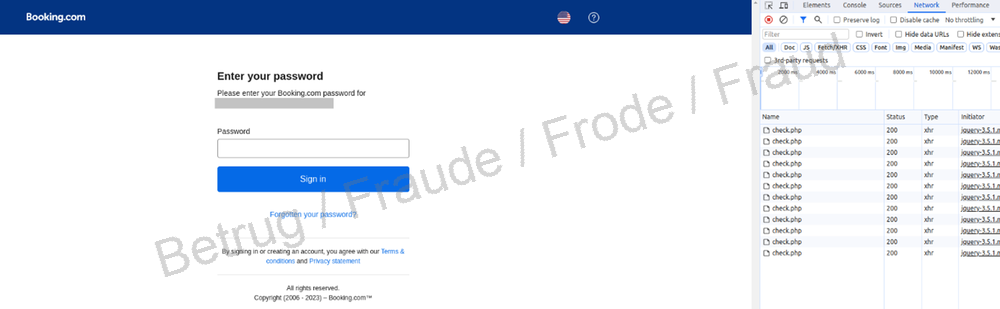

Il trucco della verifica dell’utente

In una nuova variante di phishing rivolta agli utenti di «Booking.com», i truffatori compiono un altro passo avanti. Se sul sito web di phishing si inserisce un nome utente che non è registrato su «Booking.com», non si possono inserire ulteriori dati e neanche la password. Solo quando il nome utente è effettivamente noto a «Booking.com» si accede alla pagina di inserimento della password.

Un’analisi più approfondita della pagina web rivela che la pagina web stessa richiama un «file di controllo» a intervalli regolari. Questo file viene usato per verificare in background sulla pagina corretta di «Booking.com» se il nome utente esiste effettivamente. A tal fine lo script tenta di accedere alla pagina corretta con il nome utente indicato nella pagina di phishing.

Tuttavia, questo metodo funziona solo se il nome utente e la password vengono inseriti in più fasi, come nel caso di «Booking.com», e se dopo la prima fase la pagina web segnala che il nome utente non esiste. Per questo motivo, molti servizi Internet hanno smesso di effettuare la verifica degli utenti in più fasi. Il nome utente e la password devono essere inseriti contemporaneamente. In caso di inserimento errato non viene specificato se la password, il nome utente o addirittura entrambi sono sbagliati. Viene solo indicato che il login non è andato a buon fine. In questo modo i phisher non hanno alcuna possibilità di scoprire se il nome utente esiste senza provarlo personalmente.

Raccomandazioni

- Se possibile, impostate sempre un secondo fattore di autenticazione. Ciò garantisce un maggiore livello di protezione per impedire che il vostro account venga violato.

- Nessuna banca e nessun emittente di carte di credito vi chiederà mai di modificare una password o di verificare i dati della carta di credito via e-mail.

- Non inserite mai dati personali come password o dati della carta di credito su un sito Internet aperto tramite un link ricevuto via e-mail o SMS.

- Ricordatevi che i mittenti delle e-mail possono essere falsificati facilmente.

Numeri e statistiche attuali

Segnalazioni della scorsa settimana per categoria:

Ultima modifica 30.01.2024