14.03.2022 - Aktuell benutzen Cyberkriminelle wieder vermehrt gestohlene E-Mail-Konversationen, um über diese Schadsoftware zu verbreiten. Betroffen sind vor allem Unternehmen, bei welchen direkt angeschriebene Mitarbeitende als Einfallstor für Angriffe mit Ransomware verwendet werden. Der Ursprung der Spam-Welle ist nicht auf die aktuellen Geschehnisse in Verbindung mit dem Ukraine-Konflikt zurückzuführen.

Seit einigen Tagen verzeichnet das NCSC viele Aktivitäten der Schadsoftware «QakBot» (auch bekannt als «QuakBot» oder «Qbot») in der Schweiz. Dabei handelt es sich um Schadsoftware (sogenannte «Malware»), welche über E-Mails verbreitet wird. Die Cyberkriminellen verwenden dabei häufig bestehende E-Mail-Konversationen der Unternehmen (z. B. mit Lieferanten oder Kundinnen und Kunden), die durch frühere Angriffe in ihre Hände geraten sind. Sie missbrauchen diese als Einfallstor, um unbemerkt in Unternehmensnetzwerke einzudringen und danach Verschlüsselungstrojaner (sogenannte «Ransomware») zu installieren. Als Folge einer «Qakbot»-Infektion werden oftmals die Unternehmensdaten verschlüsselt und die Unternehmen durch die Angreifer zu einer Lösegeldzahlung aufgefordert. Das NCSC rät jedoch dringend von einer Lösegeldzahlung ab, sondern fordert die Betroffenen auf, unmittelbar Anzeige bei den Strafverfolgungsbehörden zu erstatten.

So wird Malware in ein Netzwerk eingeschleust

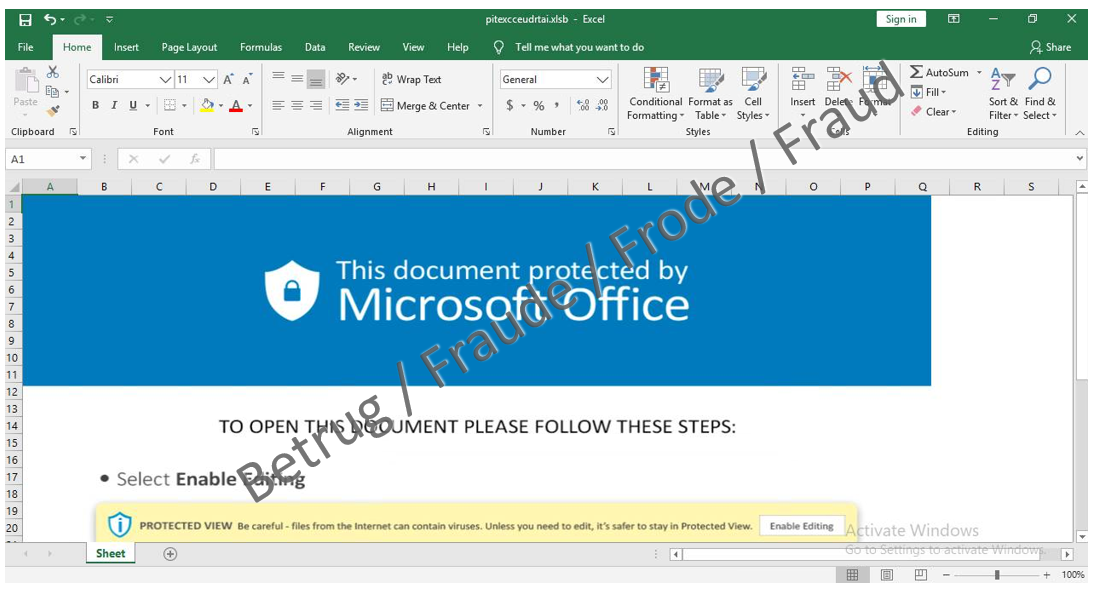

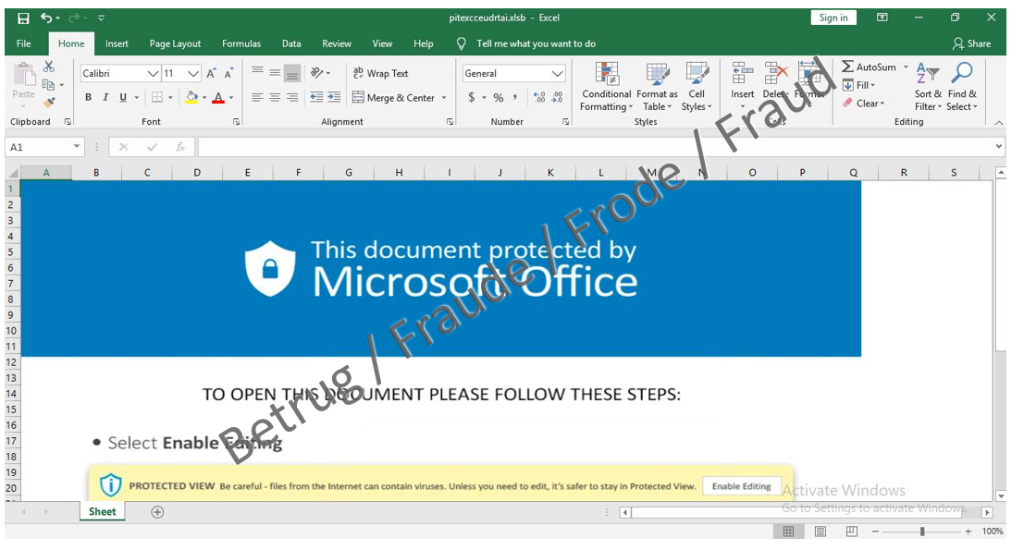

Der Ursprung der aktuelle «Qakbot»-Spam-Welle ist nicht auf die aktuellen Geschehnisse in Verbindung mit dem Ukraine-Konflikt zurückzuführen. Denn die Cyberkriminellen missbrauchen bestehende, legitime E-Mail-Konversationen der Unternehmen, die andere Themen beinhalten, als Vorwand, um das Opfer dazu zu animieren, auf einen Link zu klicken («Social-Engineering»). Die in den E-Mails aufgeführten Links erscheinen unverdächtig, da diese tatsächlich zur Microsoft Cloud-Plattform «OneDrive» zeigen. Klickt das Opfer jedoch auf den Link, wird dem Opfer auf dem «OneDrive» ein, mit einem Passwort geschütztes ZIP-Archiv, angeboten. Darin verbirgt sich eine Excel-Datei, welche beim ausführen der darin enthaltenen Makros den Computer des Opfers mit «Qakbot» infiziert.

Der erwähnte Modus-Operandi ist nicht neu. Bereits im Dezember 2021 (Wochenrückblick 50) hat das NCSC vor ähnlichen Angriffen durch die Schadsoftware «Emotet» gewarnt. In der aktuellen Spam-Welle scheinen die Angreifer jedoch die Schadsoftware nicht als E-Mail-Anhang sondern ausschliesslich über Microsoft OneDrive zu verteilen. Dadurch lassen sich viele Spam- und Virenfilter austricksen, was zu einer erhöhten Risikoexposition für Unternehmen führt.

Tipps, um sich vor Schadsoftware zu schützen

- Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen, auch wenn solche von einer vermeintlich vertrauenswürdigen Quelle stammen;

- Seien Sie vorsichtig bei der Verwendung von Microsoft OneDrive, insbesondere im Umgang mit Passwort-geschützen ZIP-Archiven. Folgen Sie keinen Links auf OneDrive, auch wenn solche von einer vermeintlich vertrauenswürdigen Quelle stammen;

- Beim Öffnen eines Dokuments (Word, Excel): Aktivieren Sie auf keinen Fall Makros («Inhalt aktivieren») auch wenn Sie dazu aufgefordert werden. Fragen Sie im Zweifelsfalle beim Autor des Dokumentes telefonisch nach.

Für Unternehmen empfiehlt das NCSC zudem folgende Massnahmen:

- Blockieren Sie den Empfang von gefährlichen E-Mail-Anhängen auf Ihrem E-Mail-Gateway, dazu zählen auch Office-Dokumente mit Makros. Eine Empfehlung von zu sperrenden Dateianhängen finden Sie unter:

https://www.govcert.ch/downloads/blocked-filetypes.txt. - Sollte Ihr Unternehmen Microsoft OneDrive nicht für geschäftliche Zwecke verwenden, empfehlen wir Ihnen, zumindest temporär den Zugang zu Microsoft OneDrive (onedrive.live.com) auf dem Sicherheitsperimeter (z. B. Firewall, Web-Proxy, usw.) zu sperren.

- Sperren Sie den Zugriff auf bekannte QakBot Botnet C&C Server auf Ihrem Sicherheitsperimeter (z. B. Firewall, Web-Proxy, usw.) anhand der Feodo Tracker Blockliste;

- Sperren Sie den Zugriff auf Webseiten auf Ihrem Sicherheitsperimeter (z. B. Firewall, Web-Proxy, usw.), welche aktuell für die Verbreitung von Malware verwendet werden. URLhaus bietet entsprechende Liste in verschiedenen Formaten.

Melden Sie verdächtige E-Mails

Melden Sie verdächtige Mails (Phishing oder Malware) ans NCSC unter: antiphishing.ch.

Sind sie nicht sicher, um was es sich handelt, oder wünschen Sie Feedback, benutzen Sie das NCSC-Meldeformular.

Ihre Meldung trägt unter anderem zu einem besseren Cyberlagebild bei und erlaubt es dem NCSC, falls nötig, geeignete Abwehrmassnahmen einzuleiten.

Frühere News-Beiträge:

Letzte Änderung 14.03.2022