18.08.2021 - Das NCSC hat in den letzten Monaten mehrere erfolgreiche Cyberangriffe gegen Schweizer Unternehmen beobachtet. Bei diesen haben Cyberkriminelle die Unternehmensnetzwerke mittels eines Verschlüsselungstrojaners (sogenannter «Ransomware») verschlüsselt und erfolgreich Lösegeld eingefordert.

In den vergangenen Jahren hat das NCSC immer wieder eindringlich vor Cyberangriffen durch Ransomware gewarnt. Während es sich bei solchen Angriffen in der Regel um komplexe Attacken handelt, lassen sich die meisten davon relativ einfach verhindern. Häufigstes Einfallstor für erfolgreiche Angriffe mit Ransomware sind nicht gepatchte Systeme sowie Fernzugänge wie VPN (Virtual Private Network) und RDP (Remote Desktop Protocol), welche nicht mittels Zwei-Faktor-Authentisierung (2FA) abgesichert sind. Auch Warnmeldungen von installierter Sicherheitssoftware wie Virenschutz werden leider immer wieder auf kritischen Systemen wie Windows Domain-Controllern ignoriert.

Bereits im Februar 2020 hat das NCSC auf die Problematik aufmerksam gemacht:

Trotz den seit Jahren anhaltenden Bemühungen von Behörden und Wirtschaftsverbänden, Unternehmen in der Schweiz auf das Gefahrenpotenzial durch Ransomware zu sensibilisieren, werden empfohlene Massnahmen und «Best-Practices» nicht flächendeckend umgesetzt. Dies führt zu einer hohen Risikoexposition, weshalb Schweizer Unternehmen leider immer wieder Opfer von solchen Cyberangriffen werden. Dabei wird auch nicht selten Lösegeld in sechs oder siebenstelliger Höhe bezahlt. Dies erlaubt es Cyberkriminellen, die für solche Angriffe nötige Infrastruktur und involvierte Akteure wie beispielsweise Geldwäscher zu finanzieren und dadurch Angriffe auf andere Unternehmen vorzubereiten.

So schützen Sie sich vor Ransomware:

Das NCSC weist nochmals mit Nachdruck auf die von Behörden empfohlenen Massnahmen hin und bittet Unternehmen in der Schweiz eindringlich, diese konsequent umzusetzen:

- Patch- und Lifecycle-Management:

Sämtliche Systeme müssen konsequent und zeitnah mit Sicherheitsaktualisierungen (Updates) versorgt werden. Software oder Systeme, welche vom Hersteller nicht mehr unterstützt werden («End of Life» - EOL) müssen abgeschaltet oder in eine separate, abgeschottete Netzzone verlegt werden.

- Absicherung von Fernzugängen:

Fernzugänge wie VPN, RDP, usw. sowie sämtliche andere Zugänge auf interne Ressourcen (z. B. Webmail, Sharepoint, usw.) müssen zwingend mit einem zweiten Faktor abgesichert werden (Zwei-Faktor-Authentisierung – 2FA).

- Blockierung von gefährlichen E-Mail Anhängen:

Blockieren Sie den Empfang von gefährlichen E-Mail-Anhängen auf Ihrem E-Mail-Gateway, dazu zählen auch Office-Dokumente mit Makros. Eine Empfehlung von zu sperrenden Dateianhängen finden Sie hier:

https://www.ncsc.admin.ch/govcert#1737483390

- Offline-Backups:

Erstellen Sie regelmässig Sicherungskopien (Backups) Ihrer Daten. Nutzen Sie dabei das Generationenprinzip (täglich, wöchentlich, monatlich - mindestens 2 Generationen). Stellen Sie jeweils sicher, dass Sie das Medium, auf welchem Sie die Sicherungskopie erstellen, nach dem Backup-Vorgang vom Computer bzw. Netzwerk physisch trennen und sicher aufbewahren.

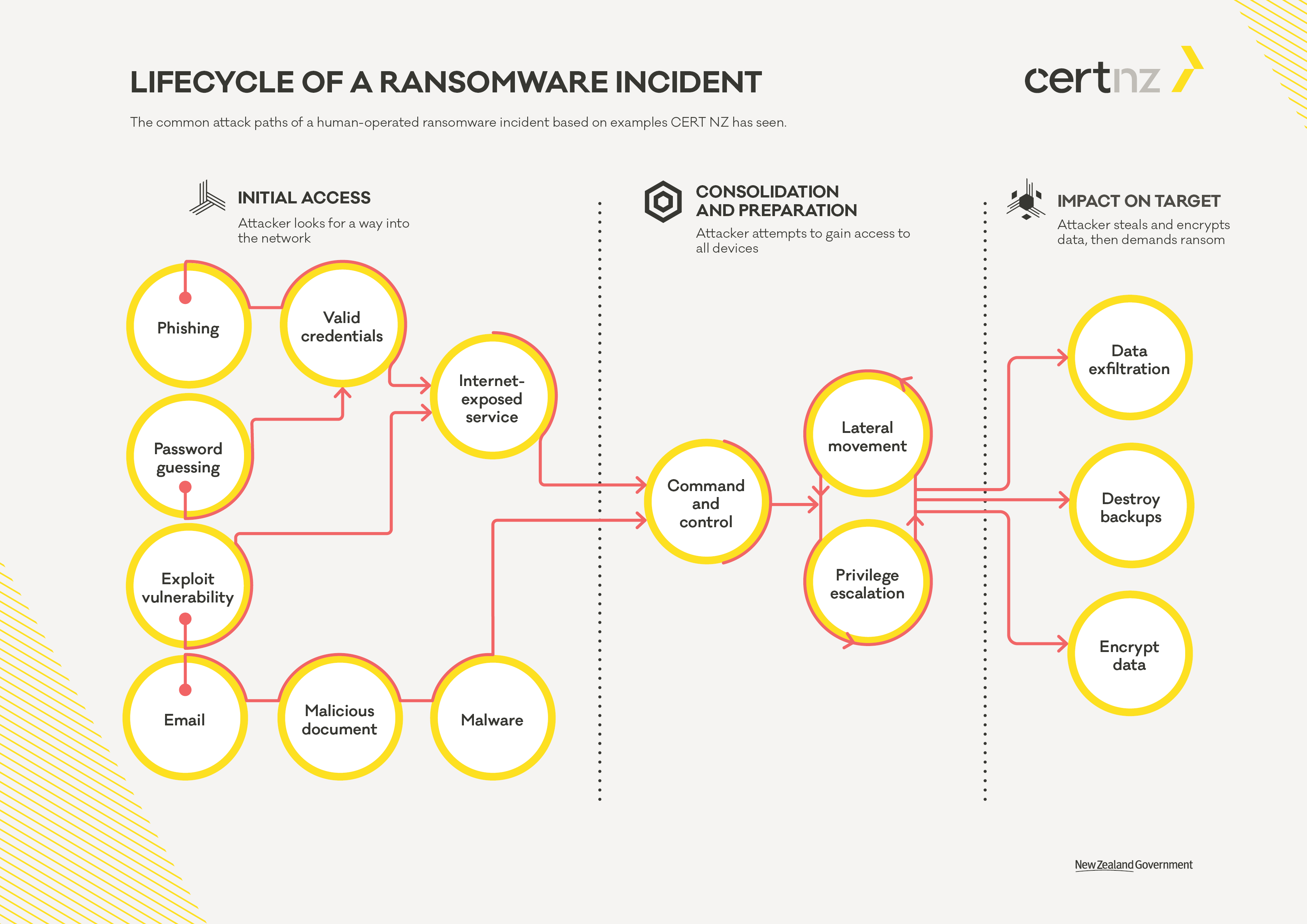

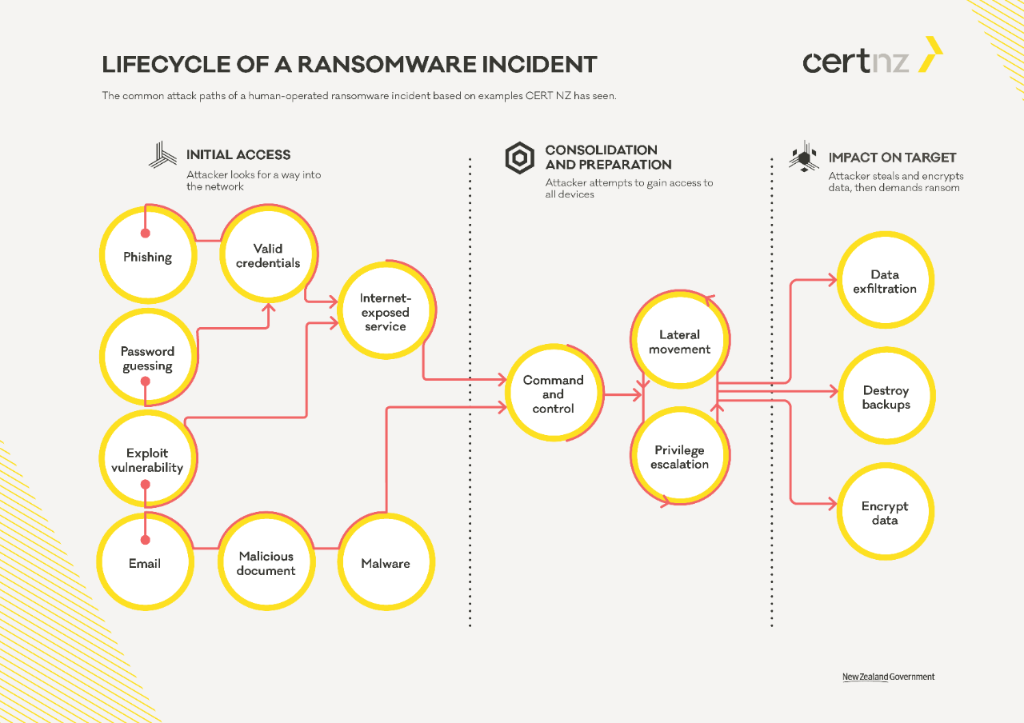

In dem folgenden Bericht hat das neuseeländische CERT den Ablauf eines Ransomware-Angriffs auf verständliche Weise illustriert:

How ransomware happens and how to stop it:

https://www.cert.govt.nz/it-specialists/guides/how-ransomware-happens-and-how-to-stop-it/

Weitere Informationen zu Ransomware:

Frühere News-Beiträge:

Letzte Änderung 18.08.2021