18.08.2021 - Negli scorsi mesi l’NCSC ha constatato diversi ciberattacchi andati a segno contro imprese svizzere. Tramite un trojan di crittografia (cosiddetto «ransomware»), i cibercriminali hanno criptato le reti di varie aziende ed estorto loro denaro.

Da anni l’NCSC mette in guardia senza sosta le imprese dai ciberattacchi con ransomware. Normalmente si tratta di attacchi complessi ma molti possono essere facilmente evitati. I varchi di accesso per gli attacchi ransomware spesso sono sistemi sprovvisti di patch e connessioni remote come VPN (Virtual Private Network) e RDP (Remote Desktop Protocol) senza autenticazione a due fattori (2FA). Purtroppo anche i messaggi di allerta dei software di sicurezza (antivirus) installati su sistemi critici quali domain controller Windows vengono viepiù ignorati.

L’NCSC ha cercato di attirare l’attenzione su questa problematica già nel mese di febbraio del 2020.

Nonostante gli sforzi profusi da anni da autorità e associazioni economiche per sensibilizzare le imprese svizzere al potenziale di rischio dei ransomware, le misure e le best practices raccomandate non vengono adottate in maniera capillare. Ciò comporta un’esposizione al rischio, ragion per cui le imprese svizzere continuano a essere vittime di simili ciberattacchi. Spesso le imprese pagano riscatti a sei o sette cifre. Con queste somme, i cibercriminali possono permettersi l’infrastruttura necessaria, finanziare gli attori coinvolti (ad es. riciclatori di denaro) e pianificare attacchi contro altre imprese.

Misure raccomandate

L’NCSC attira ancora una volta l’attenzione sulle misure raccomandate dalle autorità e invita caldamente le imprese svizzere ad attuarle in modo coerente:

- gestione dei patch e del ciclo di vita:

gli aggiornamenti di sicurezza devono essere installati regolarmente e coerentemente su tutti i sistemi. I software e i sistemi non più supportati dal produttore («end of life»; EOL) devono essere disinstallati o trasferiti in una zona di rete separata e isolata;

- protezione degli accessi remoti:

gli accessi remoti (ad es. VPN e RDP) e tutti gli altri accessi alle risorse interne (ad es. webmail e sharepoint) devono imperativamente essere protetti con l’autenticazione a due fattori (2FA);

- bloccare gli allegati pericolosi nelle e-mail:

bloccate la ricezione via e-mail di allegati pericolosi sul gateway di posta elettronica (ad es. documenti Office con macro). Una raccomandazione sugli allegati da bloccare è disponibile sotto

https://www.ncsc.admin.ch/govcert#1737483390

- backup offline:

effettuate regolarmente delle copie di sicurezza (backup) dei vostri dati con uno schema a rotazione (quotidiano, settimanale, mensile; min. 2 rotazioni). Dopo aver effettuato il backup ricordatevi di scollegare fisicamente il supporto che contiene la copia di sicurezza dal computer (e quindi dalla rete).

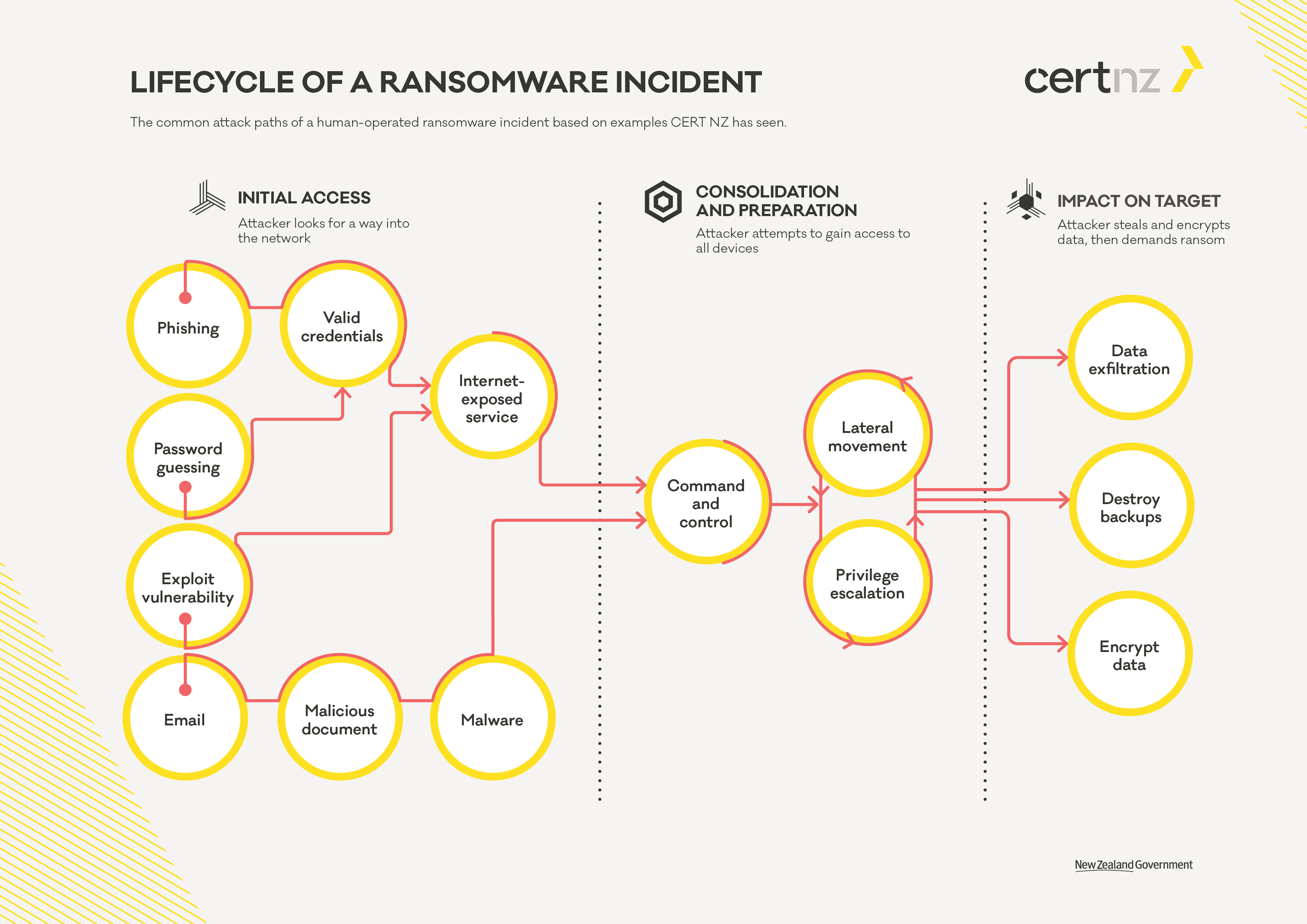

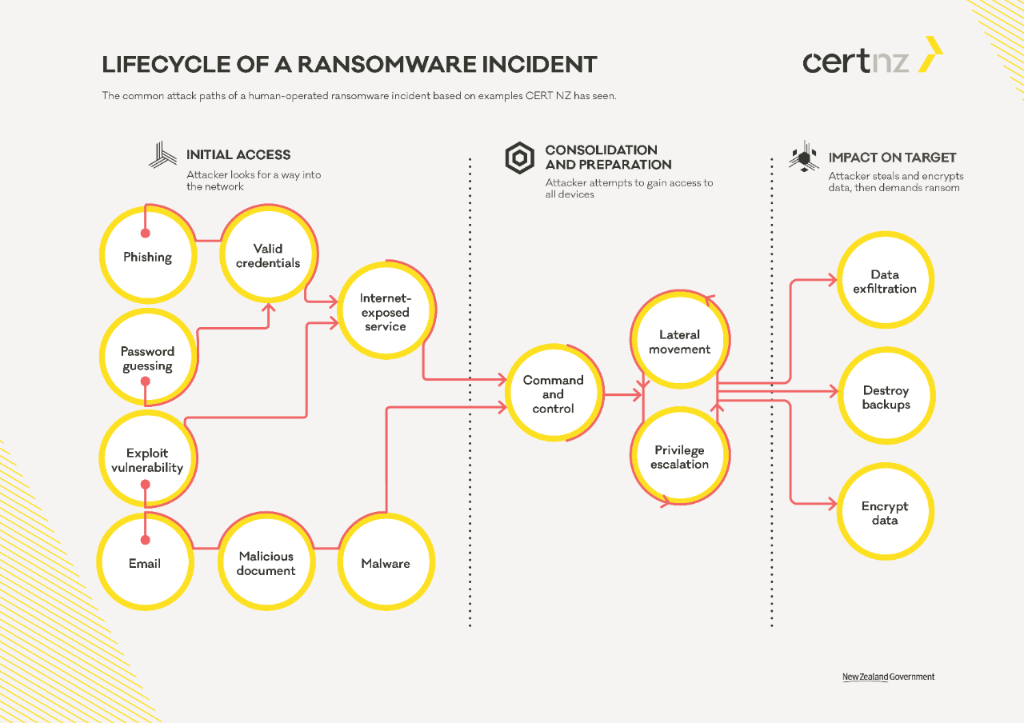

Nel seguente rapporto il CERT neozelandese spiega chiaramente come funziona un attacco ransomware:

How ransomware happens and how to stop it:

https://www.cert.govt.nz/it-specialists/guides/how-ransomware-happens-and-how-to-stop-it/

Ulteriori informazioni in merito ai ransomware e agli attuali attacchi:

Attualità:

Ultima modifica 18.08.2021