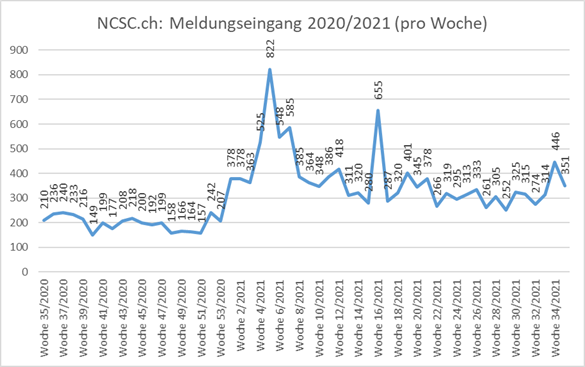

31.08.2021 - Beim NCSC ist der Meldeeingang letzte Woche wieder gestiegen. Immer noch zahlreich gemeldet werden gefälschte Postfinance-Webseiten, welche über Google Anzeigen geöffnet werden. Die Vorgehensweise dabei erinnert an Fake-Support-Anrufe. Zudem werden die Opfer bei CEO-Betrug nicht nur per E-Mail sondern auch per Telefon kontaktiert. Und es zeigte sich, dass Phishing-E-Mails bei Office 365 für Mitarbeitende zum Teil schwer zu erkennen sind.

Microsoft Fake-Supporter satteln auf E-Banking-Betrug um

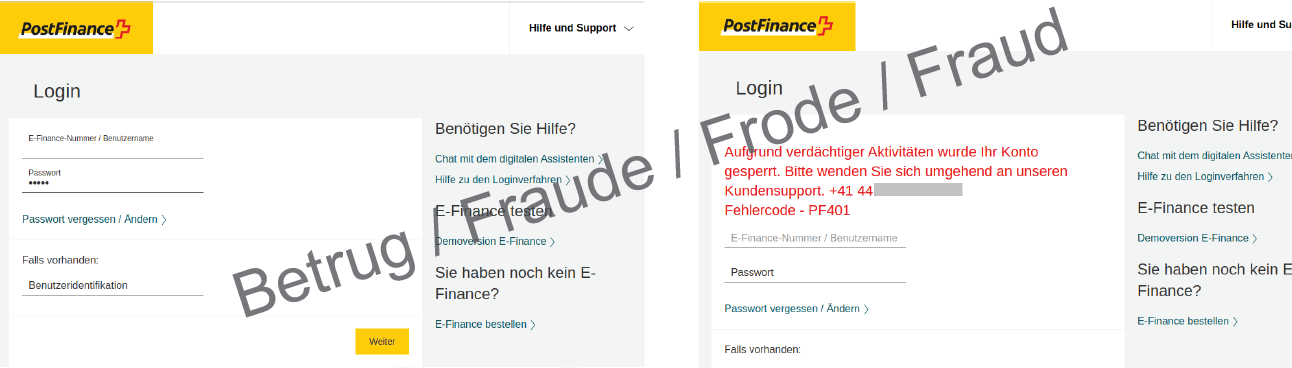

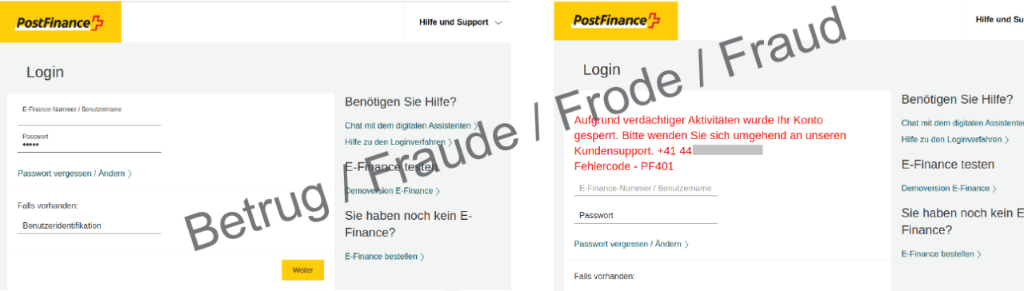

Bereits vor zwei Wochen (Wochenrückblick 32) berichtete das NCSC über gefälschte Postfinance-Websites: Bei einer Google-Suche nach den Stichworten «Postfinance» und «Login» wird eine Google-Anzeige eingeblendet, die zwar auf den ersten Blick so aussieht, als ob diese von Postfinance stammt. Die Betrüger nutzen dabei den Umstand, dass viele Personen nicht die URL direkt in die Adresszeile eingeben oder die Adresse in den Lesezeichen haben, sondern die Login-Seite der Bank jedes Mal über eine Google-Suche öffnen.

Wenn man dem Link dieser Anzeige folgt, öffnet sich die Startseite eines gefälschten E-Banking-Portals von Postfinance. Gibt man Login und Passwort ein, erscheint allerdings eine Fehlermeldung mit dem Hinweis, eine Schweizer Telefonnummer anzurufen.

Ruft man auf diese Nummer an, meldet sich eine angebliche Supportfirma mit Sitz in Wien, welche sich als Partnerin von Postfinance ausgibt. Die Support-Mitarbeiter geben vor, das Konto verifizieren zu müssen und verlangen unter anderem eine Kopie der Vorder- und der Rückseite der Identitätskarte. Danach soll das Opfer eine Fernzugriff-Software installieren, damit der Mitarbeiter auf den Computer zugreifen und das «Problem» beheben könne. Ist der Mitarbeiter dann mit dem Computer des Opfers verbunden, soll eine Testtransaktion von CHF 2000 ausgelöst werden. Das Opfer soll sich in das E-Banking Konto mit Login und Passwort, sowie dem zweiten Authentifizierungselement einloggen. Der Support-Mitarbeiter, der dank dem Fernzugriffssoftware vollen Zugriff auf den Computer hat, kann nun aus der Ferne eine beliebige «Testzahlung» an ein beliebiges Konto auslösen.

Die Angreifer nehmen sich bei diesen Angriffsversuchen viel Zeit. Das Prozedere dauert bis zu 20 Minuten. Auffallend ist, dass die angeblichen Support-Mitarbeiter in einigen Fällen mit indischem Akzent sprechen. Dies erinnert an die gefälschten Microsoft Support-Anrufe, bei welchen ebenfalls ein Fernzugriffstool installiert werden soll. Auch hier sprechen die Angreifer mit indischem Akzent. Es scheint, dass sich die Fake-Support-Betrüger nach neuen Betrugsfeldern umsehen.

- Geben Sie die Adresse Ihrer Bank stets von Hand in der Adresszeile ein oder verwenden Sie Lesezeichen.

- Keine Bank und kein Kreditkarteninstitut wird Sie jemals per E-Mail auffordern, Passwörter zu ändern oder Kreditkartendaten zu verifizieren.

CEO-Betrug nun auch per Telefon

CEO-Betrug wird dem NCSC häufig gemeldet. Dabei durchsuchen die Angreifer systematisch öffentliche Firmen-Websites nach Namen und E-Mail-Adressen von CEOs und den Verantwortlichen der Finanzabteilung. Werden die Angreifer fündig, wird eine E-Mail mit gefälschtem Absender des CEO an die Finanzabteilung gesendet und eine dringende Zahlung in Auftrag gegeben. Normalerweise scheuen die Angreifer den telefonischen Kontakt und schreiben in den E-Mails explizit, dass telefonische Rückfragen nicht möglich seien. Ein Telefongespräch würde den Betrug wohl schnell auffliegen lassen, da die Betrüger die Landessprachen nicht akzentfrei sprechen und das Opfer schnell erkennen würde, dass es sich beim Auftraggeber nicht um seinen Chef handelt.

Interessanterweise wurde in einem Fall, der dem NCSC letzte Woche gemeldet wurde, gerade dieser telefonische Weg gewählt. Eine Person hat vorgegeben, der CEO zu sein und bat den Mitarbeitenden in der Finanzabteilung, eine dringende Zahlung zu tätigen. Diese neue Variante dürfte allerdings nur bei grossen und internationalen Firmen funktionieren, wo die Geschäftssprache Englisch ist und die Stimme des Chefs den Mitarbeitenden nicht vertraut ist.

- Sensibilisieren Sie alle Mitarbeitenden bezüglich CEO-Fraud! Insbesondere die Mitarbeitenden in den Finanzabteilungen und in Schlüsselpositionen sind über diese möglichen Angriffsweisen zu informieren.

- Bei Vereinen sind alle Mitglieder mit Präsidenten- oder Kassierfunktion zu schulen.

Office 365 Phishing – Installieren Sie wenn immer möglich eine Zwei Faktor Authentifizierung

Dem NCSC werden regelmässig so genannte «Business-E-Mail Compromise» gemeldet. Bei dieser Betrugsform wird jeweils auf eine bestehende E-Mail-Kommunikation Bezug genommen, die eine Zahlungsanweisung oder eine Rechnung enthält. Anschliessend wird die IBAN-Nummer, auf die der Betrag einbezahlt werden soll, geändert. Um an die E-Mail-Kommunikation zu kommen, müssen Angreifer entweder Zugriff auf das E-Mail-Konto des Absenders oder auf das Konto des Empfängers haben.

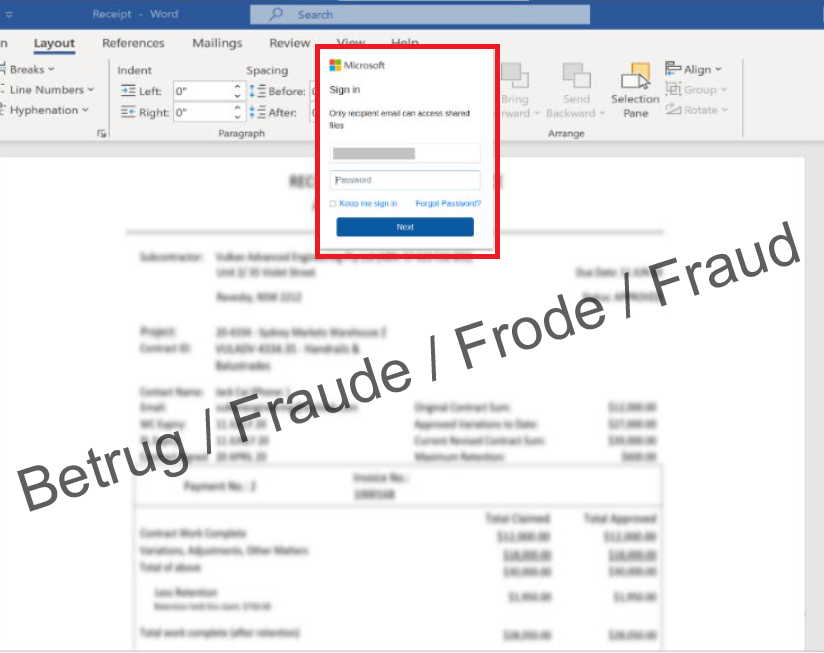

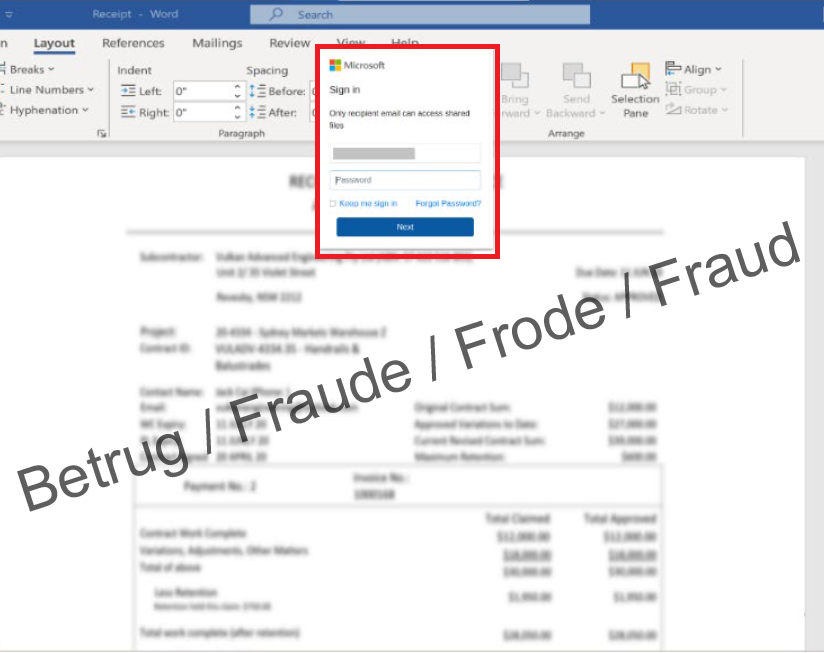

Um an diese Zugangsinformationen zu kommen, erhalten die Firmenmitarbeitenden im Vorfeld in der Regel eine Phishing-E-Mail. Eine schwer zu erkennende Variante wurde dem NCSC letzte Woche gemeldet. Ein Mitarbeiter erhielt eine E-Mail mit einem angeblichen Projektvorschlag, der von einem Server heruntergeladen werden solle. Ein Klick auf den Link in der E-Mail öffnete eine Seite, welche verschwommen im Hintergrund tatsächlich ein angebliches Dokument zeigt.

Um dieses Dokument öffnen zu können, musste allerdings zuerst das Office 365-Passwort eingegeben werden. Mit der Angabe dieser Zugangsdaten hatten die Angreifer vollen Zugriff auf das E-Mail-Konto des Mitarbeitenden.

- Installieren Sie wenn immer möglich eine Zwei Faktor-Authentifizierung. Dies bietet eine zusätzliche Schutzebene, um zu verhindern, dass Ihr Konto gehackt wird.

- Geben Sie nie persönliche Daten wie Passwörter oder Kreditkartendaten auf einer Webseite ein, die Sie über einen Link in einer E-Mail oder SMS angeklickt haben.

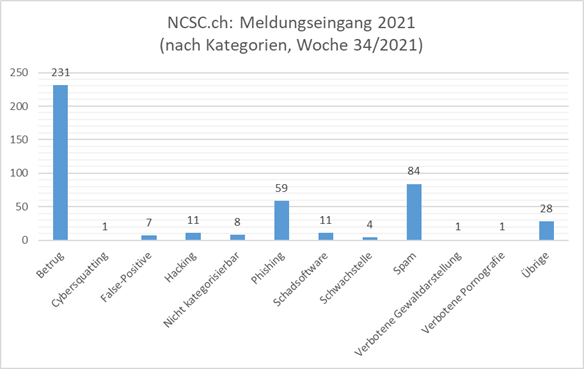

Aktuelle Statistiken

Letzte Änderung 31.08.2021