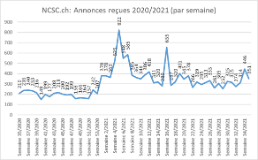

31.08.2021 - Le nombre d'annonces faites au NCSC est reparti à la hausse la semaine dernière. Le NCSC a continué de recevoir un grand nombre d'annonces qui portaient sur de fausses pages de PostFinance ouvertes en cliquant sur des publicités Google. Le mode opératoire rappelle celui des arnaques téléphoniques au faux support technique. En outre, les victimes d'arnaques au président sont contactées non plus seulement par courrier électronique, mais aussi désormais par téléphone. Et on a pu constater que les courriels de phishing sur Office 365 sont parfois difficiles à reconnaître pour les employés.

L'e-banking, un terrain fertile pour les arnaques au faux support technique

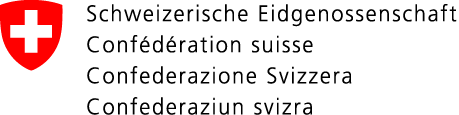

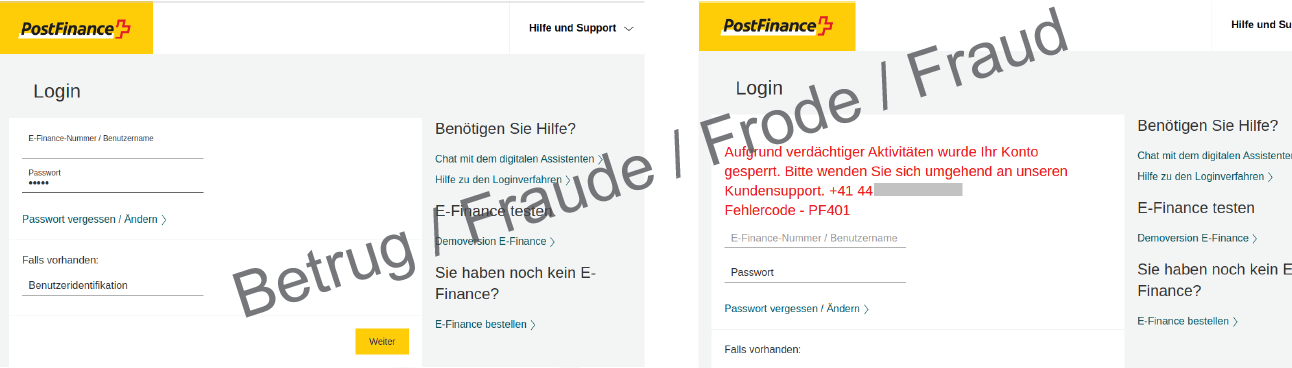

Il y a quinze jours déjà (Rétrospective de la semaine 32), le NCSC signalait de faux sites Web de Postfinance: lorsqu'on recherche sur Google les mots-clés «Postfinance» et «login», une annonce Google qui, à première vue, semble bel et bien émaner de PostFinance, s'affiche. Les escrocs profitent du fait que de nombreuses personnes ne saisissent pas l'URL directement dans la barre d'adresse ou n'ont pas l'adresse parmi leurs marque-pages, mais ouvrent chaque fois la page de connexion à l'e-banking en la cherchant sur Google.

En suivant le lien de cette publicité, on accède à la page d'accueil d'une version falsifiée du portail e-banking de PostFinance. Après avoir saisi son identifiant et son mot de passe, un message d'erreur apparaît et invite à appeler un numéro de téléphone suisse.

Si on appelle ce numéro, une prétendue société d'assistance basée à Vienne répond, affirmant être un partenaire de PostFinance. Le personnel d'assistance prétend devoir vérifier le compte et demande, entre autres, une copie recto verso de la carte d'identité. Ensuite, la victime doit installer un logiciel d'accès à distance pour que l'employé puisse accéder à l'ordinateur et résoudre le «problème». Une fois l'employé connecté à l'ordinateur de la victime, une transaction test portant sur 2000 francs doit être effectuée. La victime doit se connecter à son compte e-banking au moyen de son identifiant, de son mot de passe et du deuxième élément d'authentification. Le membre du personnel d'assistance, qui a un accès complet à l'ordinateur grâce au logiciel d'accès à distance, peut dès lors lancer à distance tout «paiement test» sur n'importe quel compte.

Les escrocs investissent beaucoup de temps dans ces tentatives de fraude. La procédure dure jusqu'à 20 minutes. Il est intéressant de constater que dans certains cas, le prétendu personnel d'assistance parle avec un accent indien. Cela rappelle les arnaques au faux support technique Microsoft, qui nécessitent aussi l'installation d'un outil d'accès à distance. Là aussi, les escrocs parlent avec un accent indien. Il semble que les escrocs actifs dans le domaine du faux support technique cherchent de nouveaux champs d'action.

- Saisissez toujours l'adresse de votre banque à la main dans la ligne d'adresse ou utilisez des marque-pages.

- Aucune banque ni aucun établissement de carte de crédit ne vous enverront un courriel pour vous demander de modifier des mots de passe ou de vérifier les données de votre carte de crédit.

L'escroquerie au président, même au téléphone

Le NCSC reçoit de nombreux signalements d'arnaques au président. Dans ces cas, les escrocs cherchent systématiquement sur des sites publics d'entreprises le nom et l'adresse électronique du directeur général et du responsable des finances. S'ils trouvent les informations nécessaires, les escrocs envoient alors à la division des finances un courriel contenant un ordre de paiement urgent en falsifiant l'adresse du directeur général. Généralement, les malfaiteurs redoutent le contact téléphonique et excluent d'emblée dans leurs messages la possibilité de poser des questions par téléphone. Une conversation téléphonique ferait voler en éclats la couverture des aigrefins, car ils ne parlent pas les langues nationales sans accent et que la victime se rendrait rapidement compte que le mandant n'est pas son chef.

Malgré tout, on note un cas intéressant, signalé au NCSC la semaine passée, de recours à la voie téléphonique. Un individu se faisant passer pour le directeur général a demandé aux collaborateurs de la division des finances de régler un paiement urgent. Cette nouvelle forme d'escroquerie ne devrait pouvoir fonctionner que dans les grandes multinationales où les employés communiquent en anglais et où la voix du chef n'est pas connue du personnel.

- Sensibilisez tous vos collaborateurs au problème de l'arnaque au président. Ceux qui travaillent au service financier ou qui occupent des postes clés doivent impérativement être informés au sujet de ces attaques potentielles.

- Dans les associations, il y a lieu de former tous les membres qui exercent une fonction de président ou de trésorier.

Hameçonnage dans Office 365: si possible, activez l'authentification à deux facteurs

On signale souvent au NCSC des cas de «business email compromise», ou piratage de la messagerie professionnelle. Dans ce type d'escroquerie, les pirates font référence à un échange de courriels qui a eu lieu et qui comprenait un ordre de paiement ou une facture. Au final, le numéro IBAN sur lequel le montant doit être versé est modifié. Pour consulter cet échange de courriels, les cybercriminels doivent avoir accès soit au compte de messagerie de l'expéditeur, soit à celui du destinataire.

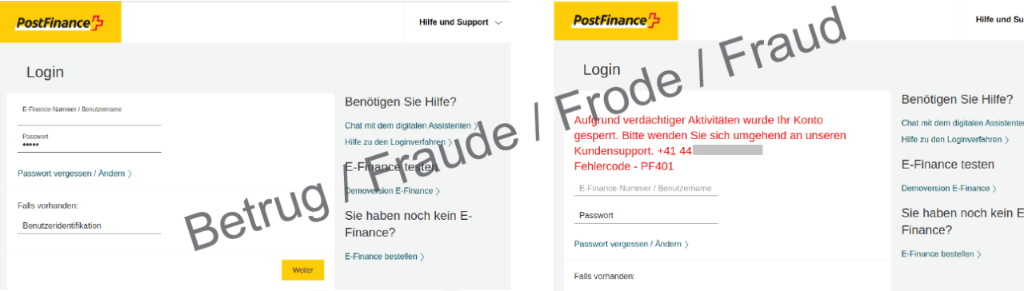

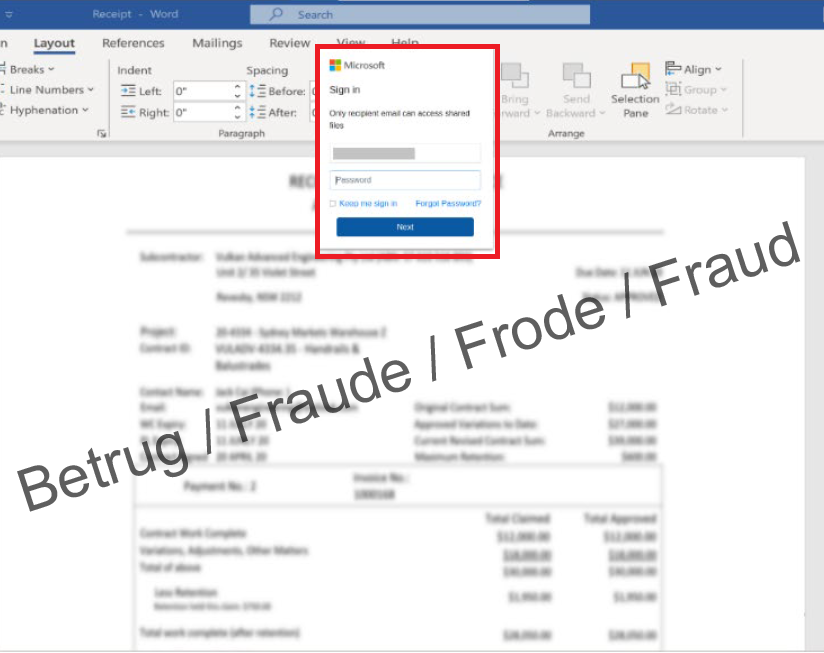

Afin de mettre la main sur les données d'accès nécessaires, les escrocs envoient au préalable un courriel d'hameçonnage aux collaborateurs de l'entreprise. Le NCSC a eu vent d'un cas difficile à déjouer la semaine dernière. Un collaborateur a reçu un courriel mentionnant une proposition de projet à télécharger à partir d'un serveur. En cliquant sur le lien contenu dans le courriel, une page s'est ouverte avec un document flou en arrière-plan.

Pour pouvoir accéder au document, le collaborateur devait saisir son mot de passe Office 365. Grâce au mot de passe, les escrocs ont pu avoir accès à la boîte électronique du collaborateur.

- Installez si possible une authentification à deux facteurs. Celle-ci offre un niveau de protection supplémentaire en vue d'empêcher un piratage de votre compte.

- Ne saisissez jamais des données personnelles telles que des mots de passe ou des données de carte de crédit sur une page web à laquelle vous avez accédé en cliquant sur un lien dans un courriel ou un SMS.

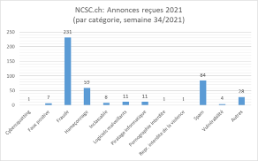

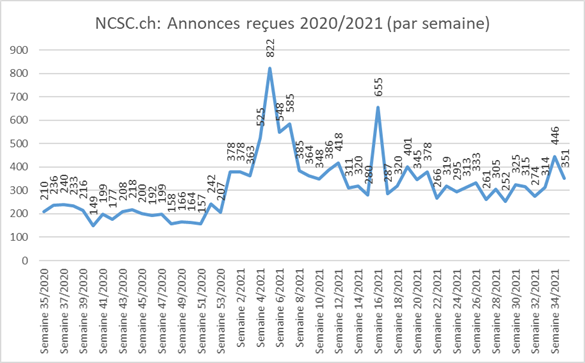

Statistiques actuelles

Dernière modification 31.08.2021